La sicurezza adattiva è un paradigma secondo il quale le policy di protezione vengono “adattate” al tipo di sistema impiegato. Questo paradigma è fondamentale lì dove c’è una commistione tra ambiente professionale e domestico.

Portarsi il lavoro a casa…

Usciamo dall’ufficio lasciando un’infrastruttura sicura, progettata per contenere i dati aziendali, le comunicazioni importanti, e ci addentriamo nel traffico per tornare nelle nostre abitazioni. Eppure spesso il lavoro continua, documenti da controllare, mail da archiviare, messaggi a cui rispondere. La domanda è quindi la sicurezza aziendale, quando siamo fuori, segue l’utente?

La maggior parte delle volte la risposta a queste domande è: no. Un po’ perchè questo concetto è spesso legato ad apparati che non possiamo portare dietro, un po’ perchè le aziende difficilmente investono in ciò che non riguarda il loro perimetro ICT.

Eppure questo è un errore…

Un lavoro di concetto

La sicurezza adattiva è creata studiando a tavolino la migliore strategia per garantire la continuazione del lavoro anche fuori dall’azienda e si basa sulla capacità di trovare il giusto compromesso tra vincoli hardware e procedure operative. Facciamo un esempio: Mario Rossi lascia la sua azienda alle 18:00 ma alle 18:30 deve archiviare un documento all’interno del server aziendale.

Mario Rossi può:

- Accedere al server aziendale mediante protocolli come il FTP.

- Accedere al server aziendale mediante interfaccia WEB.

L’azienda, essendo a conoscenza dell’esigenza, decide di rendere disponibile dalle 18:00 alle 23:30 il protocollo FTP che viene quindi attivato e disattivato automaticamente.

Studiare le proprie vulnerabilità

Ogni sistema riceve attacchi ed esistono alcuni tipi di attacco che ci dicono cosa non fare. Ad esempio nei NAS sarebbe auspicabile non utilizzare la porta 80 o, al più, effettuare un port forwarding in modo da evitare l’entrata diretta dell’attaccante. L’attivazione e la disattivazione temporizzata di protocolli, come quella studiata per Mario Rossi, rende agli hacker la vita difficile ed è addirittura capace di fermare gli attacchi provenienti dai BOT.

Adattiva non vuol dire bloccante

L’idea di cifrare ogni supporto con il quale si lavora è spesso un’idea poco utile. Il problema non è tanto nel supporto, quanto nell’impiego che se ne fa, la leggerezza d’uso va a danno tanto di sistemi normali, quanto di quelli cifrati. La cifratura rende le operazioni di lettura e scrittura molto più lente, almeno che non parliamo di un meccanismo cifrante che interviene solo in fase di avvio/arresto della macchina.

Problemi di replica

La replica è la copia speculare di un dato in un supporto remoto. La replica è utile per effettuare backup su sistemi pronti per l’uso. In taluni casi però la replica viene utilizzata dai dirigenti per avere una copia sempre aggiornata dei dati direttamente sul sistema domestico. La prima cosa da ricordare è che questa pratica è molto delicata. Al di là delle procedure utili per mitigare i rischi, è importante capire che la replica può essere fatta in due modi:

- Ad una via: l’unità MASTER copia i file nell’unità REMOTA ma non accetta il processo opposto.

- A due vie: l’unità MASTER copia i file nell’unità REMOTA e l’unità REMOTA invia i file nell’unità MASTER una volta modificati. Questa procedura viene comunemente chiamata sincronizzazione.

La replica ad una via è spesso sottovalutato nella creazione di processi di lavoro remoto anche se rappresenta una delle scelte più sicure in quanto il blocco di scrittura non proviene dal servizio di ACL (Account Control List) ma risulta codificata come funzione a sé e quindi più difficile da modificare con un attacco da parte di un hacker.

Copie Shadow

Le copie shadow sono copie di file effettuate al momento della modifica degli stessi. Le copie shadow sono, al momento, uno dei pochi rimedi contro i ransomware come il cryptolocker. I sistemi di replica adottati devono prevedere una cronologia dei file che, per ragioni di sicurezza, non può avere un valore troppo basso. Per intenderci potrebbe essere utile avere in memoria almeno le ultime 30-50 versioni dei file modificati. Tali file vengono, generalmente, codificati all’interno di una cartella con privilegi riservati alle procedure di sistema. Pertanto difficilmente sono attaccabile dal ransomware.

Scegliere il filesystem giusto

Molti dei malware in circolazione sono stati progettati per muoversi all’interno di filesystem basati su FAT, FAT32, NTFS ma pochissimi sono in grado di fronteggiare un BTRFS o il canonico EXT. La scelta dovrebbe essere fatta sia in ottica di una miglior gestione della ridondanza dei dati, sia perchè in taluni casi il file system corretto può inibire il funzionamento del malware.

Il caso Miller

Di seguito riportiamo il caso Miller che rappresenta chiaramente come la scelta di un filesystem appropriato può consentire di essere tutelati dal codice malevolo.

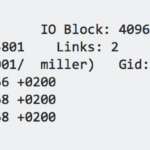

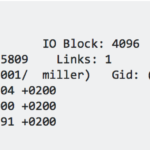

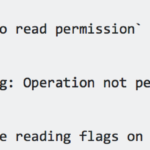

Nella galleria qui sopra sono riportate 3 immagini di un utente che ha ricevuto una mail contenente un virus. Il virus, contenuto nel file zip, è stato decompresso in una cartella con privilegi 0700/drwx(delete,read,write,execute). Quindi la cartella riceve le principali credenziali della CRUD. I file tuttavia non hanno ereditato i privilegi con codice 0700 ma con codice 600/rw (read, write) e quindi bloccati dall’eliminazione.

La credenziali dell’utente miller rendono il virus non gestibile (neanche per l’eliminazione). Solo effettuando l’unzip come root si potrà procedere alla sua eliminazione, tenendo conto che questo virus, come mostrato dall’immagine 3, è in realtà orientato ad essere eseguito su sistemi Windows.

Riuso

I NAS costano molto. È possibile adattare un vecchio computer ad assumere ruolo di file server, attraverso l’installazione di una distribuzione di Linux che possa essere tanto intuitiva, quanto sicura e, ovviamente….gratis. I migliori file server sono basati su architetture Linux che permettono di garantire sicurezza, longevità e facilità d’impiego.

Conclusioni

La sicurezza adattiva è un paradigma che può essere implementato in architetture esistenti, nuove, con supporti riutilizzati o specificamente dedicati. Il paradigma richiede solo che vi sia una fase di progettazione adeguata agli scopi e alle infrastrutture in uso. È raccomandabile redigere un Piano della Sicurezza Adattiva lì dove vi è commistione di ambiente professionale/domestico nel trattamento e interscambio dei file.