Come lunedì mattina è proprio pessimo. Tom’s Hardware ha trovato una notizia riguardante un attacco sferrato in laboratorio che avrebbe bucato la cifratura WPA2.

Il sito ufficiale al quale è possibile reperire le informazioni è questo: https://www.krackattacks.com e, con una lunga spiegazione descrive le modalità con cui è avvenuto l’attacco. L’offensiva ha preso il nome di KRACK ossia Key Reinstallation Attack.

In a key reinstallation attack, the adversary tricks a victim into reinstalling an already-in-use key. This is achieved by manipulating and replaying cryptographic handshake messages. When the victim reinstalls the key, associated parameters such as the incremental transmit packet number (i.e. nonce) and receive packet number (i.e. replay counter) are reset to their initial value. Essentially, to guarantee security, a key should only be installed and used once. Unfortunately, we found this is not guaranteed by the WPA2 protocol. By manipulating cryptographic handshakes, we can abuse this weakness in practice.

Esattamente come in altri casi (hearthbleed) viene colpito il processo di handshaking con un attacco creativo. Ma come avviene questo attacco? Leggete la versione ufficiale:

When a client joins a network, it executes the 4-way handshake to negotiate a fresh encryption key. It will install this key after receiving message 3 of the 4-way handshake. Once the key is installed, it will be used to encrypt normal data frames using an encryption protocol. However, because messages may be lost or dropped, the Access Point (AP) will retransmit message 3 if it did not receive an appropriate response as acknowledgment. As a result, the client may receive message 3 multiple times. Each time it receives this message, it will reinstall the same encryption key, and thereby reset the incremental transmit packet number (nonce) and receive replay counter used by the encryption protocol. We show that an attacker can force these nonce resets by collecting and replaying retransmissions of message 3 of the 4-way handshake. By forcing nonce reuse in this manner, the encryption protocol can be attacked, e.g., packets can be replayed, decrypted, and/or forged. The same technique can also be used to attack the group key, PeerKey, TDLS, and fast BSS transition handshake.

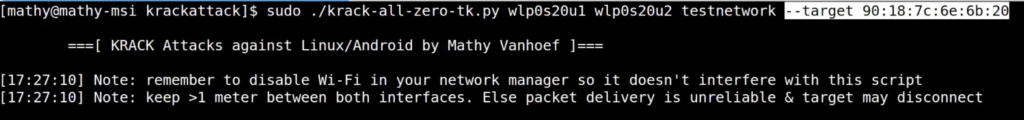

Colpisce, da video eseguito da Mathy Vanhoef, una scritta che compare dopo pochi secondi dall’inizio della dimostrazione.

Ossia “Keep >1 meter between both interfaces. Else packet delivery is unreliable & target may disconnect“. Inoltre è interessante vedere la rapidità con cui la chiave di cifratura viene sostituita a quella originale.

Ora non resta altro che vedere i dettagli dell’attacco e scoprire come risponderà il mondo dei fornitori.