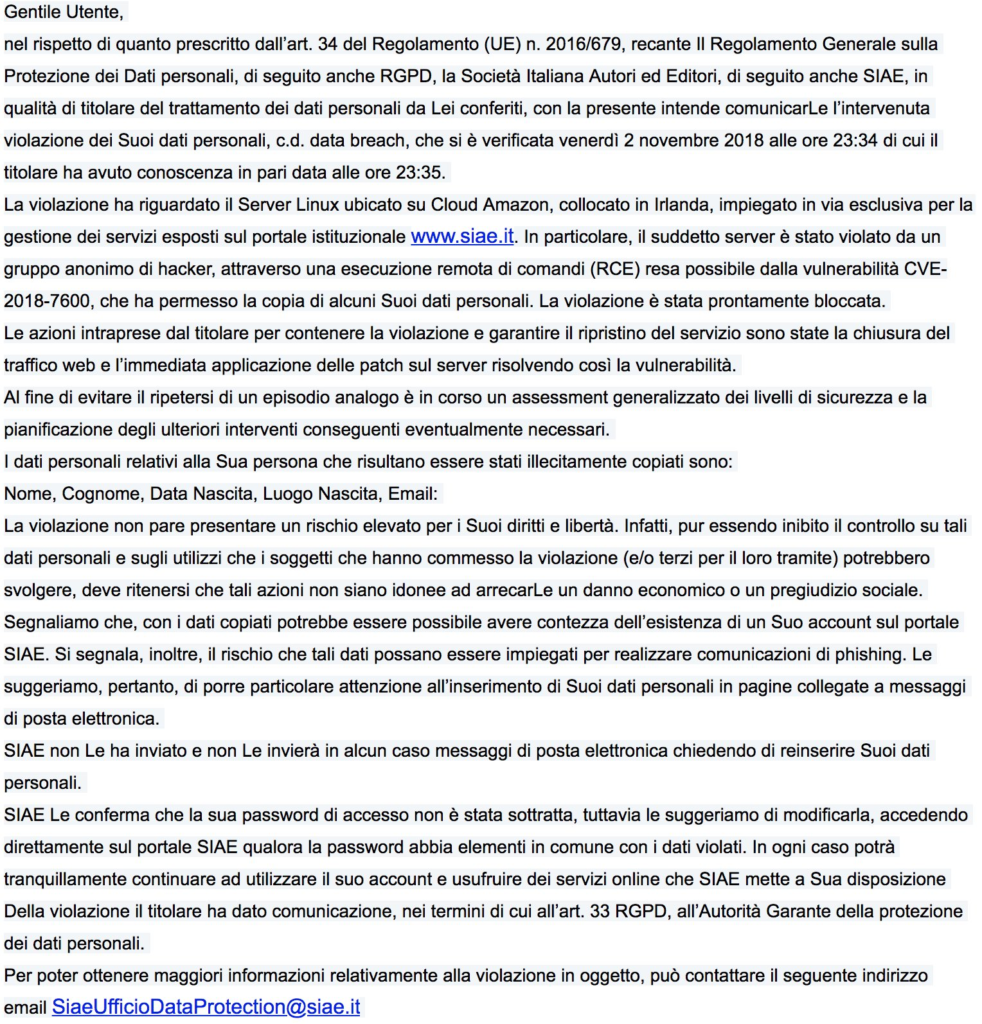

Il caso SIAE, che dopo il 2 novembre sembrava essersi stemperato, è stato riportato in auge da un comunicato stampa rilasciato dalla SIAE stessa. Per chiarezza lo riporto integralmente qui di seguito.

Scrivere un comunicato è una cosa molto difficile, veramente molto difficile. Ogni parola dovrebbe essere soppesata, valutata attentamente alla luce delle conseguenze che potrebbe provocare e, in queste ore, di conseguenze ce ne sono state tante per SIAE. I tweets di polemica sul comunicato pubblicato dall’azienda sono molti e non certo dai toni “educati”. Sono fondati? Vorrei proporvi un’analisi basata sulle evidenze, quelle stesse evidenze che SIAE tira in ballo nel suo comunicato.

Iniziamo e basiamoci su evidenze

La faccenda del “prontamente”

A parer di chi scrive vi è una frase, su tutte, che merita una riflessione:

La violazione è stata prontamente bloccata.

L’aggettivo “prontamente” è probabilmente fuori luogo per i seguenti motivi:

- È un’evidenza che la violazione è stata portata a termine, tanto è vero che i risultati della banca dati sono stati pubblicati da An0nPlu5 tramite link cifrati.

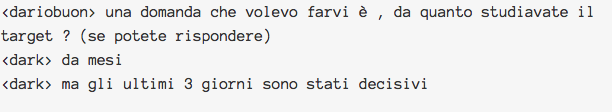

- È un’evidenza che in un’intervista fatta al gruppo hacker da parte del sito di Dario Buonocore (che saluto con un forte abbraccio) si legge che l’attacco ha richiesto mesi di preparazione e lo si è strutturato facendo una serie di violazioni che hanno interessato più sistemi e non solo il portale.

- L’attacco hacker è avvenuto il 2 novembre 2018 mentre il comunicato stampa è uscito successivamente.

Ecco quindi che, già solo per queste tre evidenze si potrebbe mettere in discussione il concetto di “prontamente“. Però il termine prontamente potrebbe lasciar suggerire che la banca dati rubata dagli hacker potesse esser “vecchia” e quindi di minor valore rispetto ad una versione più recente. Ebbene, i dati analizzati nelle ore successive all’attacco hanno dimostrato che nella bandati erano presenti informazioni molto recenti provenienti dalla tabella utenti riportante la data in formato Epoch. Convertendo la data dell’ultimo utente registrato (1541012061) si è ottenuto 31 ottobre 2018 19:54:21.

Questo è confermabile dai dati presenti nel database che dimostrano, nei compi “data e ora” come, la presenza di risultati molto recenti. Pare, infatti, che alcune tabelle avessero come “timestamp” di creazione utenze date molto vicine all’attacco.

An0nPlu5 ha pubblicato la notizia dell’attacco il giorno 2 novembre 2018 e, a quella data, pare che la tabella utenti fosse aggiornata al time stamp 1541012061 ovverosia al mercoledì 31 ottobre 2018 19:54:21. Ecco quindi che il termine “prontamente” è, a mio giudizio, da considerarsi fuori luogo.

Dati illecitamente copiati

Nella comunicazione SIAE è scritto:

I dati personali relativi alla Sua persona che risultano essere stati illecitamente copiati sono: Nome, Cognome, Data Nascita, Luogo Nascita, Email.

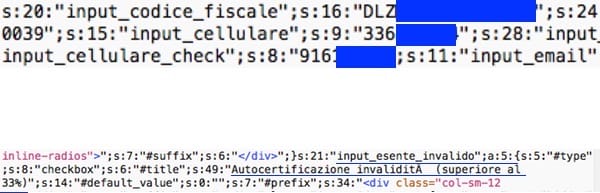

È tuttavia un’evidenza che nel database sottratto vi sono dati ulteriori tra cui:

- sesso,

- numero di cellulare,

- codice fiscale,

- tipologia di documento caricato,

- numero di documento,

- data rilascio, data scadenza ed ente di rilascio del documento,

- stato di eventuale morosità,

- IBAN,

- Livello invalidità tramite indicazione percentuale su autodichiarazione,

- Indirizzo di residenza.

Un esempio concreto di quanto ho appena scritto è rappresentato dall’immagine sottostante.

Ho oscurato, chiaramente, i dati dell’individuo ma è comunque possibile notare la tipologia di informazioni contenute tra cui, nella parte inferiore, la presenza di invalidità con relativo invio di “autocertificazione invalidità superiore al 33%”.

Risulta quindi imprecisa la comunicazione che SIAE ha pubblicato e risulta invece particolarmente delicata la tipologia di dati sottratti.

La faccenda del CVE-2018-7600

Le CVE sono le Common Vulnerability and Exposures, ossia le falle di sicurezza di cui si viene a conoscenza. Nel comunicato della SIAE si fa riferimento alla CVE-2018-7600 di cui si trova documentazione qui. Il testo dice:

Drupal before 7.58, 8.x before 8.3.9, 8.4.x before 8.4.6, and 8.5.x before 8.5.1 allows remote attackers to execute arbitrary code because of an issue affecting multiple subsystems with default or common module configurations.

Apparentemente la causa sarebbe una falla che consente a più versioni di Drupal di essere soggette ad esecuzione remota del codice.

È un’evidenza emersa dal database trafugato che la versione utilizzata da SIAE per il portale, fosse basata su Drupal 7.43, una versione vecchia di 2 anni e 8 mesi rispetto quella attuale (Drupal 8). Si ha evidenza di questo anche dal pregevole articolo scritto da Valerio Mulas (che saluto e ringrazio per gli scambi di messaggi in quei giorni di fuoco) da cui si evince una cosa importante.

Per i 3 giorni successivi all’ownage, a partire dalla giornata del 3 Novembre fino a quella del 5 inclusa, il portale di SIAE e’ rimasto online con la versione obsoleta di Drupal, datata Marzo 2016. Non si dispone di alcun elemento per poter confermare/smentire se, tra il 3 ed il 5 Novembre, sia stata effettivamente applicata la patch per il CVE-2018-7600.

Fonte: https://www.linkedin.com/pulse/siae-le-cause-del-data-breach-valerio-mulas/

Il che significa che, oltre a venire meno il concetto di “prontamente”, si è lasciati più o meno intenzionalmente la porta aperta ad altri attacchi esponendo gli utenti ad ulteriori sottrazioni di dati.

Conclusioni: perché questo post

Perché è ora che le informazioni vengano date complete, chiare e senza tralasciare nessuna informazione. Qui non si tratta di fare marketing: qui si tratta di gestire una crisi ed il modo migliore di farlo è comunicare con coerenza e correttezza tutto ciò che è stato effettivamente trafugato. Tra l’altro, considerando anche la faccenda dell’invalidità, direi che i dati possono essere più che sensibili.

C’è comunque da dire una cosa importante: nel comunicato si legge chiaramente che, conformemente a quanto predisposto dal GDPR art. 33, la SIAE ha segnalato l’accaduto al Garante che, adesso, si spera effettui tutte le verifiche del caso.