Ultimamente in molti scrivono di eventi in cui, a seguito di un data breach, vi è l’assoluta consapevolezza di quanto accaduto. In sostanza ci si rende conto della violazione mesi (se non anni) dopo. Questo è chiaramente un problema, e tra poco vedremo perchè, ma ciò che mi interessa è cercare di ragionare con voi sulle possibili cause.

Qual è la motivazione…

Vi ricordate il caso Sony? Nel 2011 furono trafugati i dati di milioni di account e la Sony, incurante delle conseguenze, avvertì tutti con molto ritardo. Vi inserisco un link per ricostruire la faccenda. All’epoca furono sottratti anche i dati delle carte di credito e questo avrebbe dovuto procurare non poco imbarazzo alla Sony che, in tutta risposta, offri qualche gioco gratis ai possessori delle Play Station. Ebbene, perchè questo ritardo nella comunicazione del data breach? È possibile che sia una motivazione legata all’accertamento del fatto ma ciò può (e dovrebbe) richiedere 24, 48 ore al massimo. Invece qui si è trattato di svariati giorni.

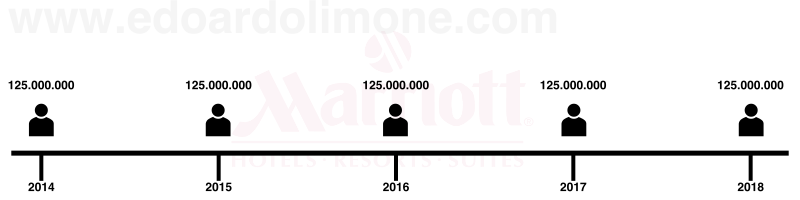

Il caso Marriott ha portato l’azienda a comunicare il data-breach con 4 anni di ritardo: nel comunicato ufficiale stimano che il data breach sia avvenuto nel 2014 ma la comunicazione avviene nel 2018. Possibile che non siano stati in grado di rendersi conto del furto di 500.000.000 di dati?

Identificare la motivazione è molto difficile: negligenza? Strategia aziendale? Malafede? Chi può dirlo però onestamente sono fenomeni piuttosto curiosi a cui va aggiunto anche un certo imbarazzo che l’azienda si trova ad affrontare quando la massa di utenti si scaglia senza pietà (e forse anche eccessivamente) con parole poco gratificanti.

Il ritardo è distruttivo

Cerchiamo di sfatare un mito atavico: il ritardo nella comunicazione del data breach è una pessima idea. In generale, quando aprite un manuale di gestione di crisi (ma basterebbe il buon senso), vi sarà caldamente consigliato di approntare immediatamente una comunicazione ufficiale fatta da professionisti, nel quale si conferiscono le adeguate dimensioni del problema senza ingigantirlo, né mitigarlo o derubricarlo. La storia tuttavia è cosparsa di ritardi di cui, uno tra i più famosi fu quello del disastro di Chernobyl, in cui la notizia fu data con 3 giorni di ritardo esponendo i paesi vicini alle radiazioni e condannando a morte milioni di persone. La corretta comunicazione è fondamentale.

Prendiamo un caso più attuale e aderente agli argomenti normalmente trattati: torniamo sul caso Marriott e domandiamoci: come mai sono serviti 4 anni per scoprire il data breach?

Dopo quattro anni è particolarmente complesso, ad esempio, avere a disposizione elementi quali: riprese di videosorveglianza, subset di dati eliminati perchè ormai inutilizzati dopo il consolidamento di dati, report scritti magari dismessi, etc… Eppure tutti questi elementi potrebbero concorrere attivamente a ricostruire cosa è successo durante quei giorni: ad esempio se la minaccia proveniva dall’interno dell’albergo o dall’esterno. Se vi fosse stata l’ingerenza di qualcuno o meno.

Il Data Breach richiede il congelamento dello scenario

Quando avviene un reato, la scena del crimine viene congelata: vengono fatti i rilievi e viene interdetta al pubblico utilizzo. Non si capisce bene perchè in informatica non possa esser fatta la medesima procedura. Cosa che, tra l’altro, sarebbe più semplice perchè lo spostamento di servizi e carichi di lavoro è molto più fattibile che lo spostamento del traffico stradale. Eppure “no”…raramente vengono fatte le adeguate procedure. Allora proviamo a dirne qualcuna che, onestamente, attribuisco più al buon senso che ad altro.

- Identificare temporalmente l’evento: ricostruendo una finestra temporale nella quale si sospetta sia avvenuta la minaccia.

- Identificare le informazioni sulla minaccia: quali dati sono stati colpiti, identificare il “come” (il vettore), identificare se la sorgente sia interna o esterna,

- Raccolta del materiale aggiuntivo: se interna avrete bisogno di identificare fisicamente il sospetto, avete video di sorveglianza? Registri? Etc…

Molto spesso risulta che le procedure di gestione degli ospiti sono carenti, troppo banali, poco attagliate ad affrontare una crisi e questo è un problema. Ma la cosa importante è avere delle procedure di controllo efficaci che consentano di rilevare eventuali anomalie e alterazioni delle banche dati. Ma affidiamoci ad una delle tante fonti trovate su internet sperando di sceglierne una autorevole. Personalmente mi sono rivolto all’ICO (Information Commissioner’s Office).

The UK’s independent authority set up to uphold information rights in the public interest, promoting openness by public bodies and data privacy for individuals.

In un articolo di cui riporto il link, l’ICO affronta la questione del security breach in modo molto puntuale, rispondendo a semplici domande con punti elenco esplicativi. Tanto per dare un esempio di quanto stiamo dicendo.

Come possibile notare dallo screenshot riportato le azioni da perseguire sono essenzialmente tre di cui: una rivolta verso l’ICO, una rivolta verso i clienti e una di annotazione dentro al breach log.

Flussi dati

Rubare 500.000.000 di account non è una cosa semplice perchè, se fosse stato fatto dall’esterno, significherebbe avere la possibilità di raggiungere sistemi core senza troppe complicazioni. In molte strutture l’accesso è vincolato ad account e VPN che rendono il traffico molto controllato e, generalmente, molto sicuro.

Se invece il furto fosse stato fatto dall’interno, significherebbe avere un problema multiplo: di sicurezza informatica tanto quanto di sicurezza fisica. La cosa, tra l’altro, lascerebbe aperte numerose strade d’indagine.

Nel caso Marriott sono rimasti coinvolti più hotel (con brand diversi ma appartenenti alla catena). Ora, il punto è capire anche come è avvenuta la condivisione di questi dati tra tutti questi hotel, perchè è ragionevole pensare che vi sia anche un anello debole all’interno di una catena.

Torniamo al ritardo

Ecco quindi che 4 anni di ritardo rendono quasi del tutto inutile il ritrovamento di quei dati. Quei quattro anni pesano gravemente, a mio modesto avviso, sulla qualità delle azioni investigative attuali facendo venir meno molte domande.

Il punto non è fare le pulci alla Marriott, per quello ci saranno organi competenti. Il punto è capire che 4 anni per rilevare una fuga di dati così grande è realmente eccessivo e suggerisce l’idea, forse non troppo peregrina, che in questi 4 anni non siano state svolte attività di monitoraggio dei dati, degli accessi e dei flussi dati. Si parla di 125.000.000 di dati ogni anno: è come se ogni italiano (siamo 60.000.000) avesse visitato due volte l’anno uno degli hotel implicati nel data breach.

La capacità di una pronta reazione è fondamentale.

La prevenzione è la miglior cosa…come sempre

AgID (ex CNIPA) non ha perso la buona abitudine di scrivere. I più grandi ricorderanno i quaderni CNIPA che hanno letteralmente aiutato ad affrontare molte situazioni complesse. Ecco, AgID ci parla di risk assessment in modo molto appropriato:

Tramite il risk assessment si determinano i rischi a cui è soggetta l’organizzazione, si analizzano le vulnerabilità e si identificano le possibili salvaguardie.

Fonte: AgID (Link)

Il problema è che il risk assessment non è sufficiente a valutare gli impatti sul contesto operativo. Per questo motivo si affianca una business impact analysis che ha lo scopo di

…determinare le conseguenze derivanti dal verificarsi di ciascun evento critico e di valutarne l’impatto sull’operatività dell’organizzazione.

Fonte: Ibidem

La realizzazione di entrambi i documenti e delle relative procedure richiede tempo e necessita di una conoscenza approfondita dell’azienda e delle relative procedure interne.

Perchè spesso non vengono adottate contromisure?

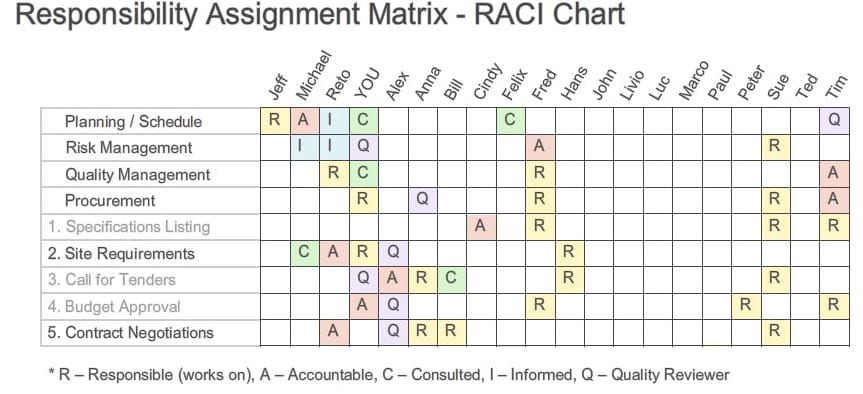

Essenzialmente il problema principale è l’assoluta mancanza di formalizzazione delle procedure. Vengono identificati ruoli con responsabilità molto trasversali e si “vive un po’ alla giornata”. Niente di più sbagliato.

L’individuazione di procedure interne è il primo passo verso un processo di formalizzazione e, perchè no, di razionalizzazione e reingegnerizzazione delle stesse a fini di una migliore gestione. Ma soprattutto vi è la necessità di definire una matrice RACI ossia una matrice che assegna ruoli e responsabilità.

Questo misterioso oggetto è in realtà fondamentale per avere contezza delle responsabilità poiché durante la sua stesura ci si rende immediatamente conto della necessità di “ridimensionare” le stesse in modo più appropriato.

Documenti pre-fatti…no per favore

Mi è capitato, durante la mia carriera professionale, di vedere documenti pre-compilati sulla base di 30-50 domande. Ecco, non crediate che sia così semplice estrarre un risk assessment, un risk management o una business impact analysis. Le cose funzionano diversamente perchè le aziende sono fatte di persone e le persone sono piene di eccezioni e le eccezioni possono fare la differenza in meglio, o in peggio.