In data odierna, l’utente Twitter Hack5Stelle ha diffuso la notizia di un data breach ai danni del Movimento 5 Stelle. In particolare il data breach riguarda la piattaforma per la donazione delle offerte di supporto ma non solo. Vediamo di fare chiarezza.

Il Tweet incriminato (che per trasparenza viene pubblicato di seguito) espone il Movimento 5 Stelle ad un problema di sicurezza non indifferente, poiché la piattaforma di cui è stata sfruttata la falla è la MYDONOR CRM.

MyDonor CRM (https://mydonor.org) è una soluzione software per la realizzazione e gestione di portali web a scopo no-profit. Ecco quindi che, come correttamente ha notato qualcuno, il rischio è che la falla possa essere sfruttata su altri siti ugualmente delicati.

All the websites made with myDonor CRM are exposed!

— dimi 🦙 (@dimiandre) September 3, 2019

Please check your websites as well@telefonoazzurro @alberodellavita @NoidiVidas @casadellacarita

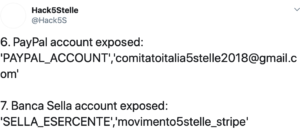

L’utente Andrea Di Michele cita, per l’appunto, Telefono Azzurro, Albero della Vita, e altri ancora. Il caso del Movimento 5 Stelle è particolarmente interessante, didatticamente parlando, anche per un altro motivo. Le password (che come di consueto non pubblicheremo sul sito) per l’accesso al database mySQL non presentavano alcuna forma di complessità. Tra i dati trafugati ci sono anche alcuni account di posta elettronica necessari all’attività di donazione:

È stato oggetto di furto anche un connettore web, con tanto di token di sicurezza per il ReCaptcha, ossia il generatore delle immagini casuali che dovrebbe rendere più complesso l’hacking dell’account. Al momento della scrittura di questo articolo 3 settembre 2019 ore 19:11, la pagina web del servizio di donazione non è stata oscurata nonostante la dichiarazione dell’utente Twitter e i dati pubblicati di accesso pubblicati. La pagina web si presenta così:

Il Copyright di MyDonor può aiutare a capire ancora di più sul CRM:

Il codice sorgente della Landing Page UX è stato progettato e sviluppato da myDonor® applicando studi approfonditi di Neuromarketing Cognitivo e User Experience e, sfruttando costantemente le analisi statistiche di risultato sulle decine di Landing Page UX installate. IL codice sorgente, le funzionalità generate, le metodologie di processo nel gestire l’acquisizione della donazione sono quindi proprietà intellettuale di myDonor® e non possono essere copiate integralmente o parzialmente o sfruttate come base per realizzazioni analoghe di scopo e risultato. Il codice sviluppato rientra nel dominio del CRM myDonor® coperto da brevetto industriale n.ro . Ogni violazione a quanto sopra indicato sarà perseguita sia in sede civile che penale. E’ fatto divieto al Cliente per qualsivoglia motivo di rimuovere dal footer la scritta

Fonte: MyDonor-Copyright

Ma chi c’è dietro MyDonor? Sul sito ufficiale si trovano informazioni abbastanza esaustive per ottenere un profilo sul CRM e la compagnia che lo mantiene.

Siamo presenti in Italia su tutto il territorio nazionale. in Spagna, con myDonor España sl dove abbiamo sempre più Clienti che usano le nostre Soluzioni localizzate. Una importantissima esperienza questa, che ci permette di accrescere ancora di più la nostra professionalità, consentendo di confrontarci con la realtà del non profit di questo paese, molto dinamica e innovativa. Siamo anche a Londra con la neo nata myDonor UK ltd in Regent Street, cuore pulsante della città. Be smart, be mobile, be myDonor®, è lo slogan che ci accompagna, ad indicare come la nostra filosofia software sarà sempre più costantemente orientata allo sviluppo di applicazioni di front-end e end-to-end per smart device, dispositivi che avranno una tale diffusione da modificare la nostra percezione di utilizzo del software. Da qui la necessità di poter disporre di Soluzioni Gestionali appositamente scritte per questi, ma assolutamente e sempre interconnesse in mobilità con un “solido e robusto” data base centrale, quale myDonor® è.

Fonte: Sito MyDonor sezione “Chi Siamo”

La considerazione finale, con la quale chiudere questo breve report, riguarda sinceramente le credenziali di database che, come già detto, non saranno riportate su questo sito ma si trovano facilmente in rete. Si tratta di credenziali non adatte a tutelare informazioni di natura “enterprise” e, se fossero vere, aprirebbero preoccupanti scenari circa la sicurezza informatica adottata dal reparto tecnico. Nelle prossime ore, probabilmente, emergeranno ulteriori informazioni atte a chiarire quanto accaduto.

Aggiornamento (4/9/2019)

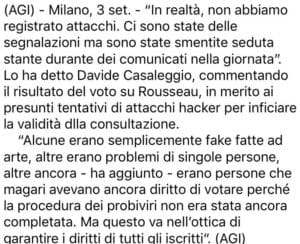

Ringrazio Raffaele Angius per avermi taggato su un tweet contenente una risposta ufficiale di Casaleggio in merito a quanto accaduto:

Chiarimenti in merito al voto e alla piattaforma Rosseau

In molti avete chiesto se il problema verificatosi con la piattaforma MyDonor (il databreach) potesse essere collegato al voto. Non ci sono evidenze che mostrino legami tra i due sistemi e quindi sarei, personalmente, portato ad escludere un legame. È altresì vero che in più persone dichiarano di aver avuto problemi durante il voto. Alcuni di questi problemi sono stati pubblicamente segnalati anche dalla Redazione di La 7 che ha caricato un video su YouTube:

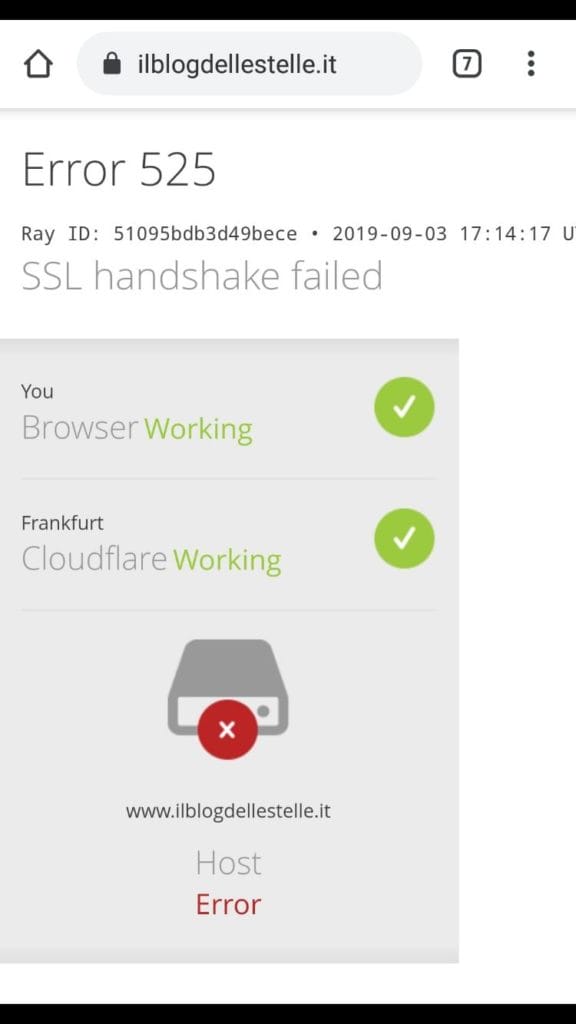

È stato poi segnalato al sottoscritto un mancato accesso alla piattaforma verificatosi ad un privato tramite supporto mobile a circa 30 minuti dalla fine della votazione, come dichiarato dalla stessa persona. Dallo screenshot inviato sembrerebbe chiaro un problema di certificato nella fase di handshaking. Questa fase permette al computer dell’utente (computer client) e al computer di Rosseau (computer server) di scambiarsi informazioni in merito ai requisiti di sicurezza minimi da usare per cifrare la comunicazione durante la navigazione sul sito.

Eviterei, pertanto, di dare seguito a “polemiche” verso la piattaforma non supportate da evidenze oggettive, perché non giova a nessuno in un’ottica di analisi tecnico-informatica del sistema Rosseau. Ad ogni modo, per chi fosse interessato al tema dell’ e-voting, raccomanderei la lettura di questo documento (in inglese), molto rilevante considerando l’origine: Il Consiglio Europeo.

Vi ricordo, infine, che il provvedimento del Garante sulla Privacy del 4 aprile 2019 (clicca per aprire) nei confronti della piattaforma Rosseau segnalava che:

In questo senso, la piattaforma Rousseau non gode delle proprietà richieste a un sistema di evoting, come descritte, per esempio, nel documento “E-voting handbook – Key steps in the implementation of e-enabled elections” pubblicato dal Consiglio d’Europa a novembre 2010 e nel documento “Recommendation CM/Rec(2017)5 of the Committee of Ministers to member States on standards for e-voting” adottato dal Comitato dei Ministri del Consiglio d’Europa il 14 luglio 2017, che prevedono la protezione delle schede elettroniche e l’anonimato dei votanti in tutte le fasi del procedimento elettorale elettronico.