Oggi molti siti Italiani sono stati oggetto di un massiccio attacco DDoS (Distribuited Denial of Service) del quale dobbiamo preoccuparci e sul quale dobbiamo riflettere… ma anche agire!

Cosa è successo

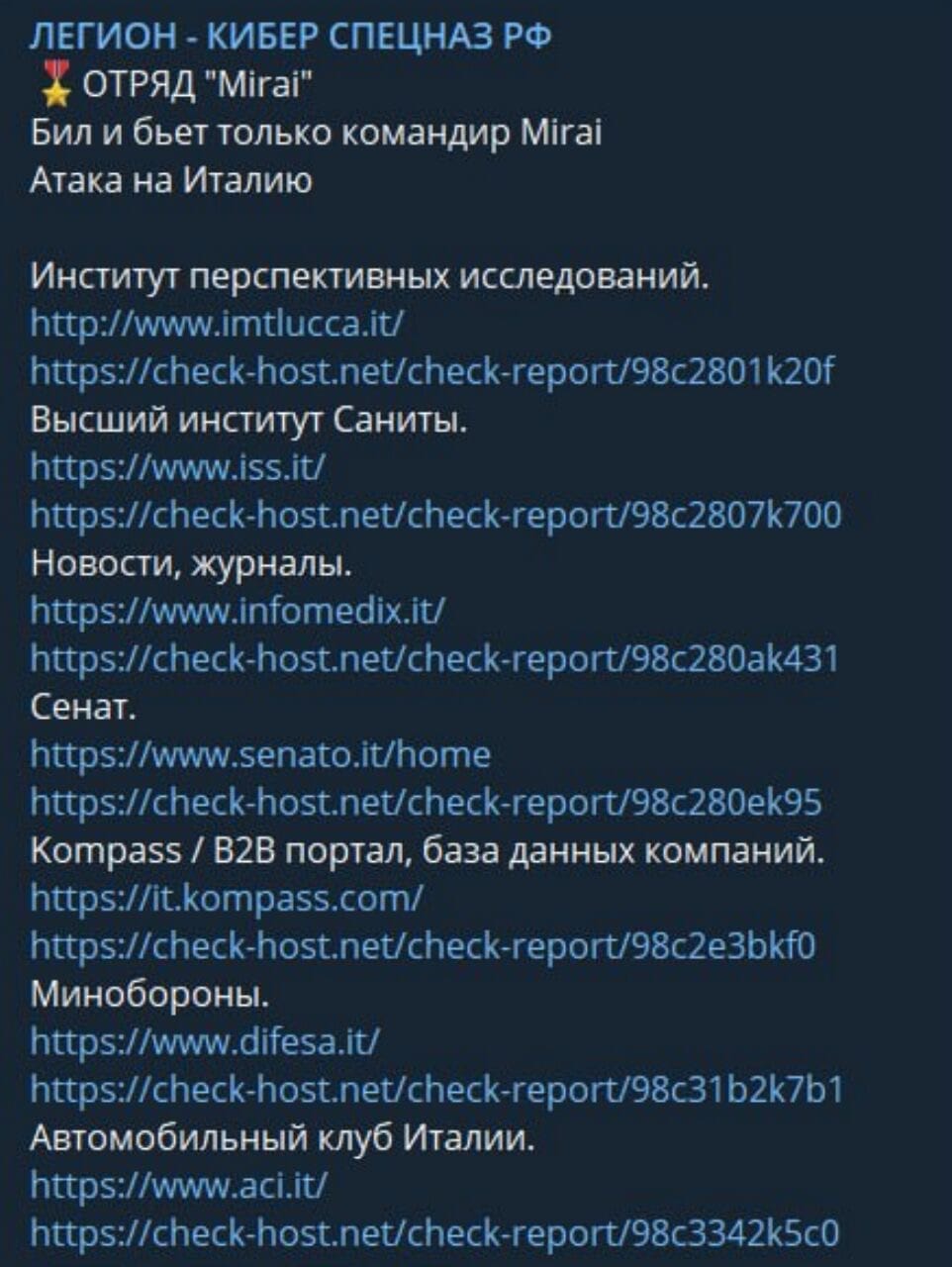

Dalle 16:49 alle 20:00 (come riportato da Repubblica) alcuni siti web, di cui molti istituzionali, sarebbero stati oggetto di un attacco hacker rivendicato dal gruppo hacker russo Legion. I siti sono:

- Senato

- Istituto Superiore di Sanità

- ACI (Automobile Club d’Italia)

- Kompass

- Istituto di studi avanzati di Lucca

- Infomedix Odontoiatria Italia

Tra questi ci sarebbe anche il Ministero della Difesa che però ha smentito l’attacco spiegando che l’indisponibilità del portale web sarebbe stata causata da un processo di aggiornamento dello stesso, pianificato da tempo e coinciso proprio con l’offensiva.

Secondo Corriere l’attacco sarebbe, invece, iniziato nella serata di martedì 10 maggio, intorno alle ore 19:00:

Un attacco informatico a diversi siti italiani, tra cui quello del Senato, è stato lanciato martedì intorno alle 19 da parte di hacker russi.

Fonte: Corriere della Sera

Autori e motivazioni dietro l’attacco

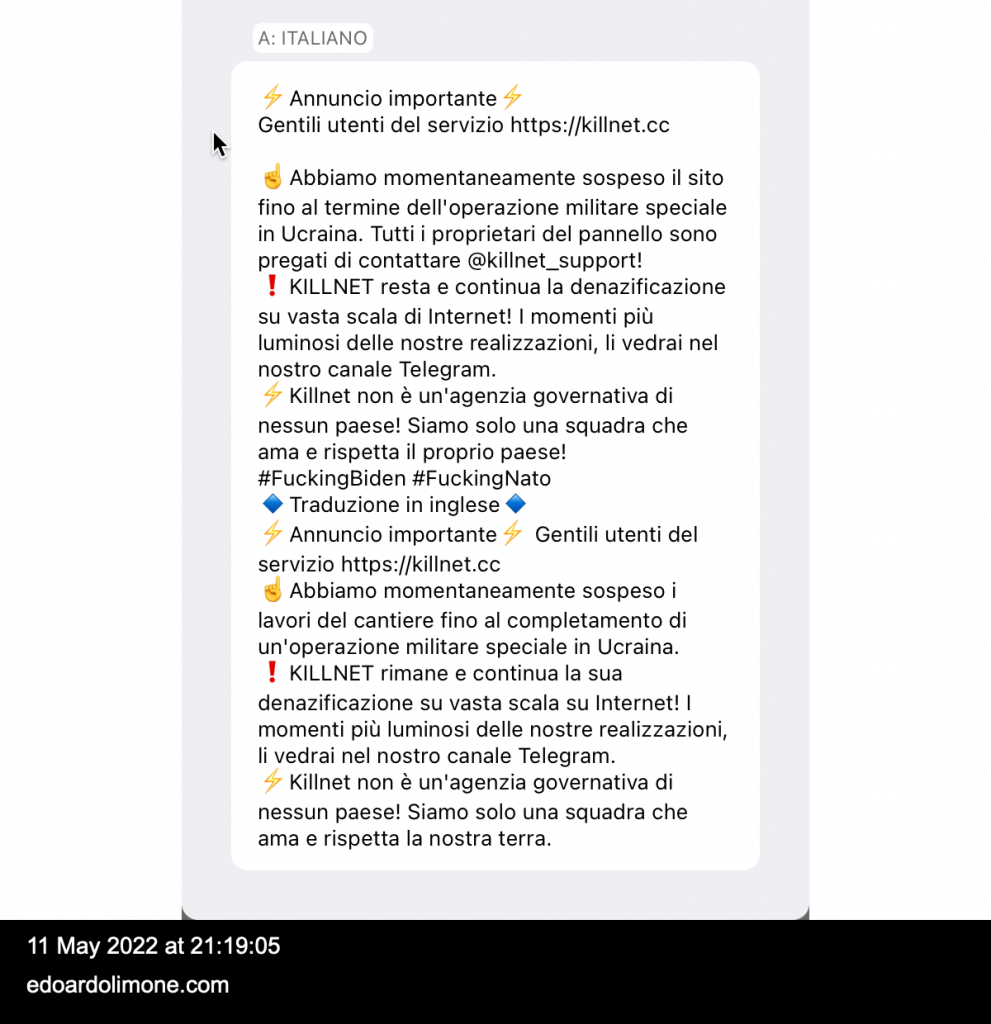

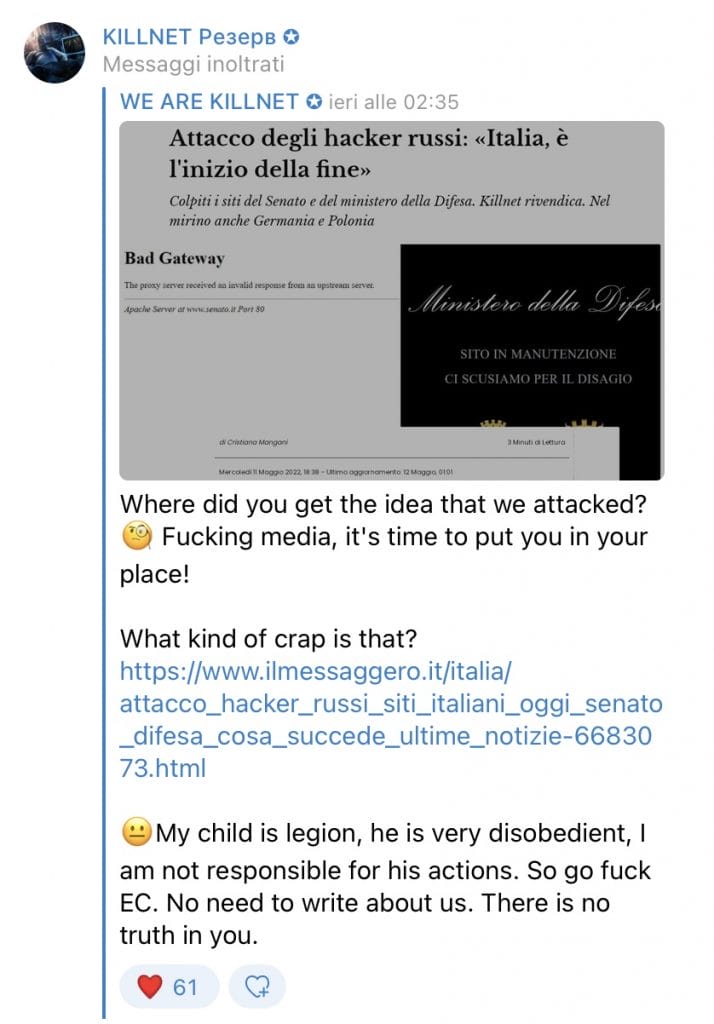

Molti giornali hanno riferito che l’autore dell’attacco è stato il collettivo hacker Killnet che però ha smentito l’attacco con una nota pubblicata su Telegram il 12 maggio 2022 alle 11:35 del mattino.

Nel messaggio Killnet chiarisce che Spagna e Italia non sono state colpite da Killnet, il messaggio sostanzialmente dice che sono stufi delle notizie filo-ucraine che si discutono in Senato e che riguardano le morti della guerra e che attaccheranno presto. Il testo (tradotto in automatico) dice sostanzialmente:

Cari media di Italia e Spagna. killnet in realtà non attacca i tuoi paesi come ha fatto in Romania. Se ciò dovesse accadere, il 29 aprile 1945, giorno della tua resa, si ripeterebbe molto rapidamente. La nostra Legione conduce esercitazioni informatiche militari nei tuoi paesi al fine di migliorare le loro abilità. Tutto accade in modo simile alle tue azioni: gli italiani e gli spagnoli impareranno come uccidere le persone in Ucraina. La nostra Legione sta imparando a uccidere i tuoi server! Devi capire che questo è allenamento. Non fare troppo rumore, sono stufo della quantità di notizie sugli attentati al Senato. Ti do la mia parola d’onore che il nostro esercito informatico finirà presto l’addestramento nel tuo territorio e passeremo all’offensiva. Accadrà all’improvviso e molto rapidamente.

L’attacco è stato portato a segno dal collettivo Legion di cui parleremo più avanti, concentriamoci di più sulle motivazioni. L’Italia è in prima linea, come molti altri paesi, contro la Russia. In queste ore Draghi è negli Stati Uniti per parlare con il Presidente Joe Biden e negli ultimi giorni ha parlato a Strasburgo e ha sempre tenuto le distanze dalle motivazioni di Putin in merito all’offensiva contro l’Ucraina. Questo è sufficiente per giustificare l’attacco di cui oggi parlano tutti i giornali, che dovrebbe stupirci ma anche farci lavorare di più per costruire un perimetro cibernetico europeo più solido.

Il DDoS: la minaccia è reale

Del DDoS abbiamo parlato molte volte in questo sito, si citano alcuni articoli per dovere di cronaca:

Regione Lombardia sotto attacco DDoS

Host.it: il provider italiano è stato attaccato da un DDoS

Russia, Cina, Iran: la dimensione degli hacker

La valutazione delle minacce informatiche

In questa occasione ci limitiamo a dire, in forma esemplificata, che il DDoS è un attacco che consiste nel tentativo di saturazione le risorse informatiche di un server attraverso l’inoltro massiccio di richieste fittizie a cui il server deve rispondere. Queste richieste arrivano da tutte le parti del mondo (ecco perchè è distribuito) e producono effetti devastanti in quanto per contrastare l’attacco è necessario un intervento che non potrà essere affrontato singolarmente dall’Italia. Per poter gestire gli attacchi DDoS è necessario che il perimetro cibernetico europeo sia operativo e funzionante e non resti una chimera. Bisogna pretendere dalle proprie realtà pubbliche quanto previsto dalle norme, in modo da scongiurare fenomeni di questo tipo. Il DDoS è una minaccia molto concreta la cui forza può essere contrastata solo con la collaborazione dei paesi interessati dall’attacco.

I sistemi per contrastare un DDoS sono essenzialmente due:

- il primo si basa su individuazione/tracciamento e blocco del traffico dannoso. Un approccio che potremmo definire “classico” ma anche molto complesso.

- Un secondo approccio viene chiamato Secure Collective Defense (SCOLD) Network e si basa sulla capacità di tollerare l’attacco dell’hacker ma cerchiamo di capirne di più.

La modalità SCOLD

Lo scopo della SCOLD è quello di creare innanzitutto una rete sicura tra nodi che partecipano ad un evento o ad un progetto. Al verificarsi dell’attacco, il traffico viene reindirizzato su dei proxy server protetti da Intrusion Detection System e solo quello legittimato a passare viene reindirizzato alla destinazione finale. La SCOLD Network per funzionare ha bisogno di gateway alternativi che devono, chiaramente, rimanere nascosti e verso i quali il traffico viene dirottato qualora il gateway principale è sotto attacco. Per non esporre i gateway alternativi il traffico può essere fatto passare per gli appositi proxy server. Un altro aspetto è il cosiddetto indirect routing: il traffico non deve andare essere diretto tra client e target ma indiretto. Pertanto: client > proxy server > gateway alternativo > destinazione e in tal senso l’IP tunelling si rivela molto efficace. Maggiori informazioni qui.

Chi è Legion

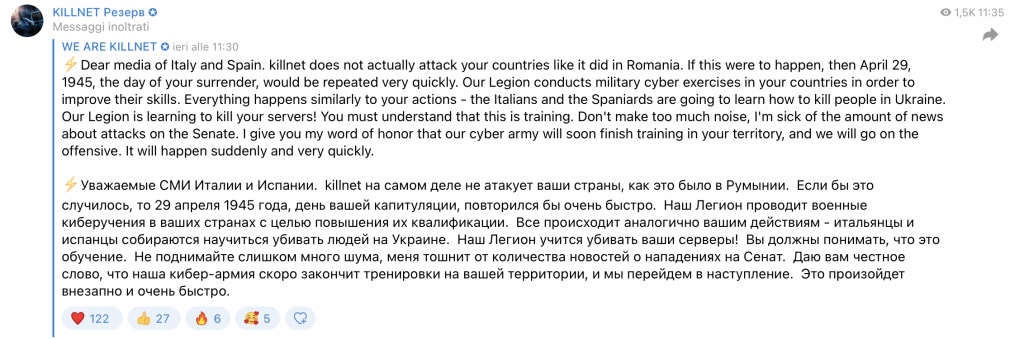

Legion è una costola di Killnet, una sorta di “figlio” come la stessa Killnet la definisce in un post di Telegram del 12 maggio 2022. Nello stesso post di Telegram Killnet critica l’articolo del Messaggero facendo riferimento a Legion.

In questo post, scritto appositamente in inglese, Killnet scrive chiaramente la frase:

My child is legion, he is very disobedient, I am not responsible fo his actions. So go fuck EC. No need to write about us. There is no truth in you.

Nel messaggio pubblicato da Kilnnet vi è quindi una chiara presa di distanze dal collettivo Legion, pur riconoscendone la paternità ma non la responsabilità per le azioni intraprese da Legion.

Chi è Killnet

Il Corriere fornisce una descrizione abbastanza chiara di Killnet:

Collegati direttamente al governo di Mosca. È così che vengono definiti da più fonti gli hacker appartenenti al collettivo Killnet […] Proprio pochi giorni fa sono arrivati addirittura a minacciare l’interruzione del funzionamento dei ventilatori di ossigeno negli ospedali britannici chiedendo in cambio il rilascio di un loro membro nel Regno Unito

Fonte: Corriere della Sera (Link)

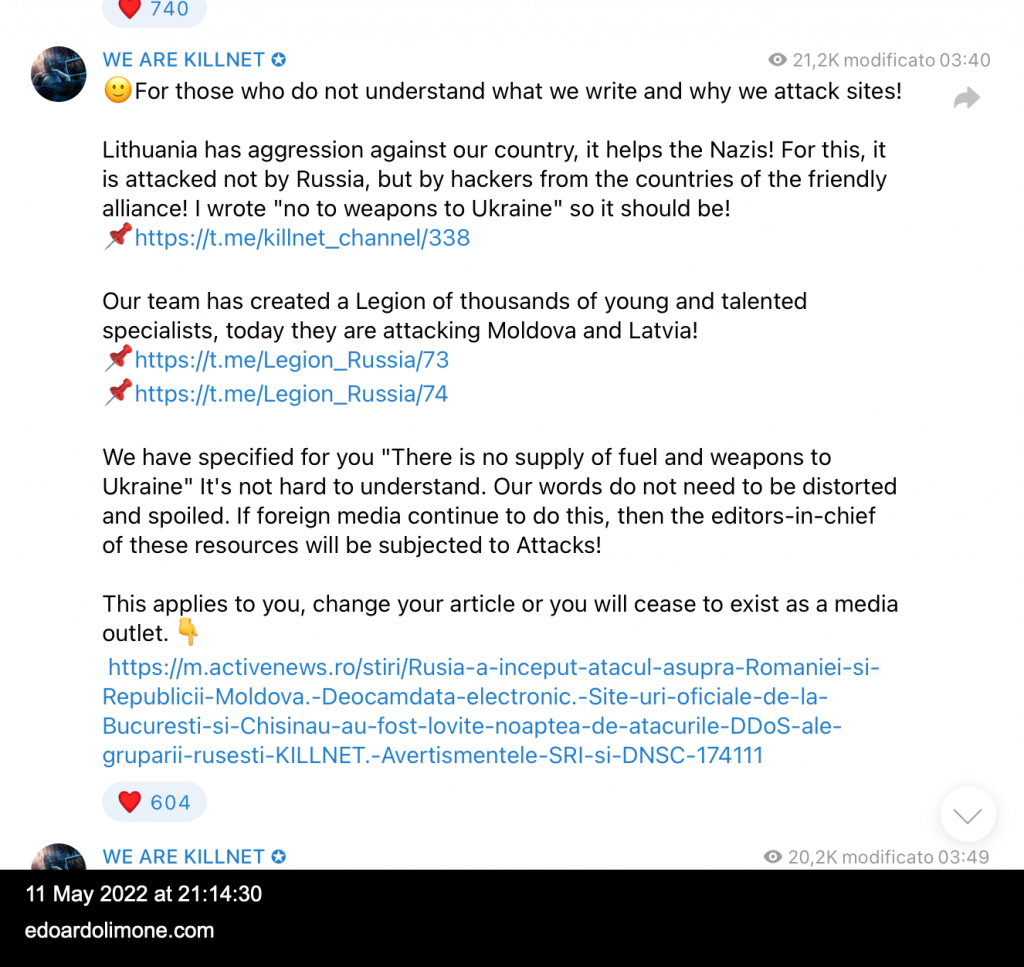

Ovviamente non potevano non attaccare anche l’Italia (sono stati attaccati anche altri Paesi) ma il punto è che Killnet sostiene di partecipare al processo di denazificazione iniziato da Putin e lo scrive chiaramente all’interno di un messaggio su Telegram precedente all’attacco italiano.

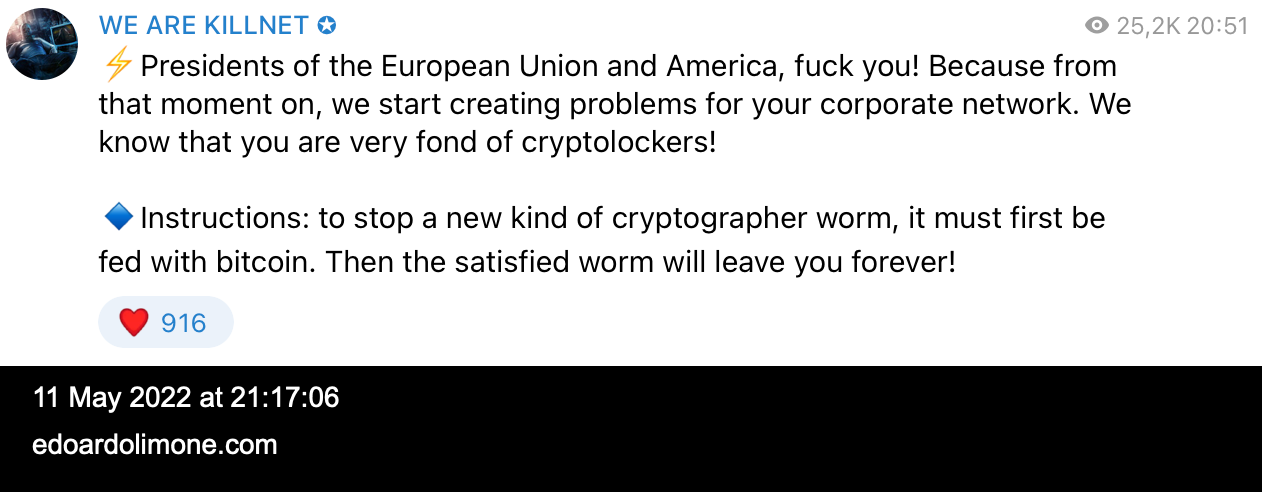

Il loro canale Telegram è pieno di frasi come quella riportata sopra ma anche quella riportata di seguito che è rivolta ai Presidenti dei Paesi dell’Unione Europea e allo stesso Biden (cliccare sulle immagini per ingrandire).

Conclusioni

Non c’è molto da stupirsi in merito all’efficacia del DDoS e alla vulnerabilità dell’Italia (così come quella dell’Inghilterra o degli Stati Uniti o di altri paesi). Bisogna accelerare assolutamente con il consolidamento del perimetro cibernetico nazionale e dare quanto mai forza a quello europeo ma non solo dal punto di vista tecnico, bensì (e soprattutto) dal punto di vista tecnico e giuridico. Servono procedure rapide, consolidate e giuridicamente definite, in modo che possano essere attuate tempestivamente mitigando gli effetti dell’attacco.

C’è una cosa che è giusto osservare: la grande competenza e professionalità dimostrata dalla polizia postale italiana nella gestione dell’offensiva del collettivo hacker russo. Fa sentire orgogliosi.

2 risposte