Il futuro delle password

Le password sono davvero obsolete? Quali potrebbero essere le alternative credibili per proteggere le nostre informazioni?

Le password sono davvero obsolete? Quali potrebbero essere le alternative credibili per proteggere le nostre informazioni?

LinkedIn fa chiarezza sulle recenti minacce alla sicurezza informatica.

Sì, avete letto bene. 272.000.000 di account violati e ceduti gratis…il vostro potrebbe essere tra questi.

Un pericolosissimo CODE INJECTION minaccia l versioni di Joomla 1.5 – 2.5 – 3 e questa volta la situazione non è propriamente da sottovalutare.

Vi riporto integralmente quanto scritto da Tecna Editrice. È un convengo molto interessante, soprattutto per gli argomenti sempre nuovi. In particolare è interessante l’Hacking Back e le misure attive di

Oggi mi arriva una notizia che, sinceramente, considero grave. La Procura di Genova lamenta di aver subito un attacco da parte di hacker, con conseguente manomissione dei fascicoli scannerizzati. Il

Questo articolo, dedicato principalmente a chi non conosce il mondo della sicurezza informatica, è stato pensato per spiegare “come”, “quando” e “cosa” proteggere all’interno di una rete aziendale.

Nel 2014 mi fu chiesto di collaborare ad un progetto denominato CRISADMIN. Lo scopo era la gestione delle infrastrutture critiche se sottoposte ad evento considerato “catastrofico”, di origine naturale o

Ultimamente, da Fortinet a Juniper, si sente parlare di backdoor programmate all’interno dei firmware, che consentirebbero ai malintenzionati di assumere il controllo del dispositivo, aggirando i protocolli di sicurezza. Vediamo

Questa sera ero seduto ad un tavolo al quale, ad un certo punto, si è cominciato a parlare di Internet libero. Sono anni che va avanti l’idea di un “Internet

Non credo ci sia titolo più appropriato se non questo. La Francia, di fatto, ha proposto che l’accesso alla rete TOR venga inibito. Ovviamente, per chi lavora nel settore, ci

Nel mio lavoro capita spesso di imbattersi nel termine Cyber Security, tristemente diventato noto negli ultimi anni a causa delle vicende legate al terrorismo. Tuttavia il termine Cyber Security ha una storia

Ormai sono passati oltre tre anni da quando Google propose una soluzione di video-sorveglianza considerabile realmente all’avanguardia. Si trattava di una soluzione che non si limitava a catturare delle immagini

Gli attentati di Parigi, ci hanno dimostrato che i social network hanno, in realtà, più importanza di quella che pensiamo. Grazie a Facebook, ad esempio, è stato possibile conoscere lo

Questa mattina in ufficio un collega mi ha girato un documento. Un provider italiano sta aggiornando i suoi sistemi e, oltre agli SSD, sta implementando la virtualizzazione tramite Linux Container

Questo articolo va preso con le pinze ma da circa metà agosto si stanno intensificando le violazioni degli account di posta elettronica. Si tratta di attacchi casuali che colpiscono i maggiori

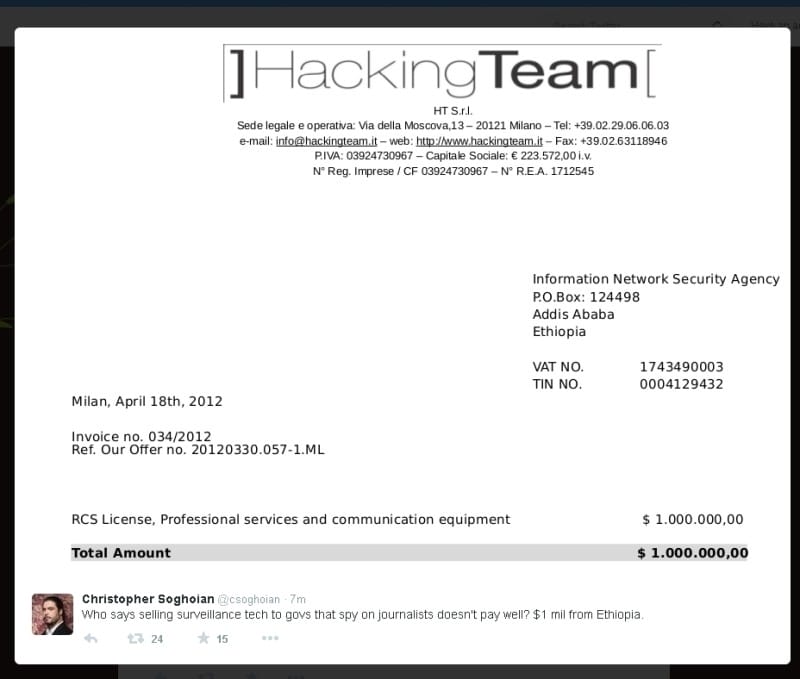

Hacking Team, su richiesta dei ROS dei Carabinieri, ha collaborato con ARUBA alla “frode” di alcuni indirizzi IP che appartenevano ad un importante provider internazionale: Santrex, impossessandosi di tali

Abbiamo perso la capacità di controllare chi utilizza la nostra tecnologia. Terroristi, estorsori ed altri possono implementarla a volontà. Crediamo sia una situazione estremamente pericolosa, è oramai evidente che esiste

È successo di nuovo. Un’altra violazione ma questa volta hanno rubato ad un ladro, potremmo dire così. HACKING TEAM sembra essere andata in tilt. La discussa società milanese specializzata in

Kali è (forse) il più noto strumento per eseguire test di sicurezza su siti, database, password e così via. Si tratta, formalmente, di una distribuzione di Linux che include al

In numerose realtà pubbliche e private mi è capitato di notare un errore molto comune, prettamente tecnico che, tuttavia, vanifica le disposizioni normative apparentemente seguite. Si tratta, in parole semplici,

Mi arrivano ancora alcune segnalazioni di chiarimenti in merito ad una tabella (riportata di seguito), che il Garante ha pubblicato. Vediamo cosa ci dice il Garante.

La lezione si terrà nella facoltà di Scienze Politiche che, entrando e raggiungendo la minerva, rimane a sinistra della statua guardandola frontalmente. Ho provato a mettere un segnalino sulla mappa

Se da una parte chi parla di sicurezza accenna indirettamente a costi molto alti, dall’altra c’è chi sostiene che questo non sia vero. Un esempio per tutti il celebre software