IA, Foto, Emozioni e Indicizzazione

Ormai è acclarato che i motori di intelligenza artificiale, incaricati di realizzare immagini e disegni, stanno diventando sempre più popolari. I loro lavori sono spesso eccellenti ma forse dovrebbero far

Ormai è acclarato che i motori di intelligenza artificiale, incaricati di realizzare immagini e disegni, stanno diventando sempre più popolari. I loro lavori sono spesso eccellenti ma forse dovrebbero far

Degli ultimi data breach ai danni dell’Università di Tor Vergata o del Comune di Gorizia, ci sarebbe molto da dire ma si finirebbe per commentare gli eventi allo stesso modo

Da qualche tempo mi arrivano segnalazioni in merito al correttezza dell’uso del termine hacker che, a detta di molti avrebbe un’accezione positiva. Cerchiamo di affrontare l’argomento assieme e vediamo cosa

Il 21 aprile 2022 l’Azienda Sanitaria Provinciale di Messina ha subito un data breach da parte del collettivo LockBit 2.0. Anche in questo caso, come in molti altri, i dati

A distanza di pochi giorni un attacco ransomware alla RFI e una caduta di tensione a SOGEI hanno mostrato una realtà di cui vantarsi poco e preoccuparsi tanto, quello di

La situazione allarmante che si sta delineando in Ucraina a seguito dell’invasione Russa sta preoccupando l’Europa sotto molti punti di vista ed uno di questi è la sicurezza informatica.

Il gruppo Audi Volkswagen è stato vittima di un attacco che ha esposto i dati di oltre 3 milioni di utenti. L’origine del problema sarebbe stato un accesso da parte

La Circolare 2/2017 di AgID propone le misure minime di sicurezza a cui ogni Pubblica Amministrazione deve rispondere. L’uscita di questa Circolare è stata, per molti, accolta come una soluzione

Sarà senza dubbio un fatto culturale, oppure economico, quello che spinge molte aziende a non aggiornare i sistemi informatici in loro possesso. Solo che nel caso Exchange questo sta portando

A chi non è mai capitato di doversi arrovellare il cervello per cercare una nuova password da impostare, alla scadenza del periodo prescritto dalle policy dell’organizzazione? Beh, il NIST ha

SPID è il sistema di identità digitale, sviluppato per semplificare l’accesso ai servizi della Pubblica Amministrazione, estendibile teoricamente a qualsiasi servizio web privato. SPID è però anche un sistema di

Nella giornata di ieri (30 luglio 2019) si è sparsa una notizia in merito all’ipotesi che la Nexi, colosso dei pagamenti digitali, avesse subito un data-breach da parte di hacker.

Il ritorno dall’estate riapre la questione della sicurezza informatica e, con essa, quella inerente la gestione dei data-breach. In questi mesi abbiamo avuto modo di constatare diverse reazioni agli attacchi

In molti hanno scritto e stanno scrivendo su quanto ha dichiarato il Garante nel suo parere circa la piattaforma Rosseau. Ho atteso prima di scrivere anche io, più che altro

Da qualche tempo sento persone che, durante i convegni, parlano della regressione dei ransomware come fosse una vittoria meritata. La verità è ben altra, ossia che la guerra contro i

Oggi, con un ospite di eccezione, parliamo dell’aggiornamento dei portali web sia in termini di sicurezza che di modalità operative. Con Davide Messia, esperto di test e fondatore dell’Oracolo del

La situazione italiana inerente in ransomware non accenna a migliorare e, fondamentalmente, questo riflette la situazione europea se non addirittura globale. Qualche ora fa il CERT nazionale, incaricato di segnalare

Questa sera (per la verità ieri sera) ho avuto il piacere di intervenire ad un web-meeting organizzato dall’Oracolo del Test. Il tema della serata era la sicurezza informatica e l’evento

Parliamo di sicurezza: dopo l’attacco ad Host.it, del quale è stato riportato la comunicazione ufficiale e anche qualche perplessità, ho ricevuto una serie di mail molto e messaggi molto interessanti

Il 16 marzo la CNBC pubblica un interessante articolo in merito alla cyber security e alla responsabilità personale dei dipendenti governativi sui dati caricati all’interno dei devices o delle informazioni

C’è poco da dire: Anonymous ha sottratto dati privati al Governo italiani e ai principali Ministeri del Paese, la notizia mi è stata segnalata dal mio amico e collega Paolo

Volevo segnalare il seguente corso “Manager della sicurezza informatica”, dell’università Marconi. Tutti i dettagli a seguire.

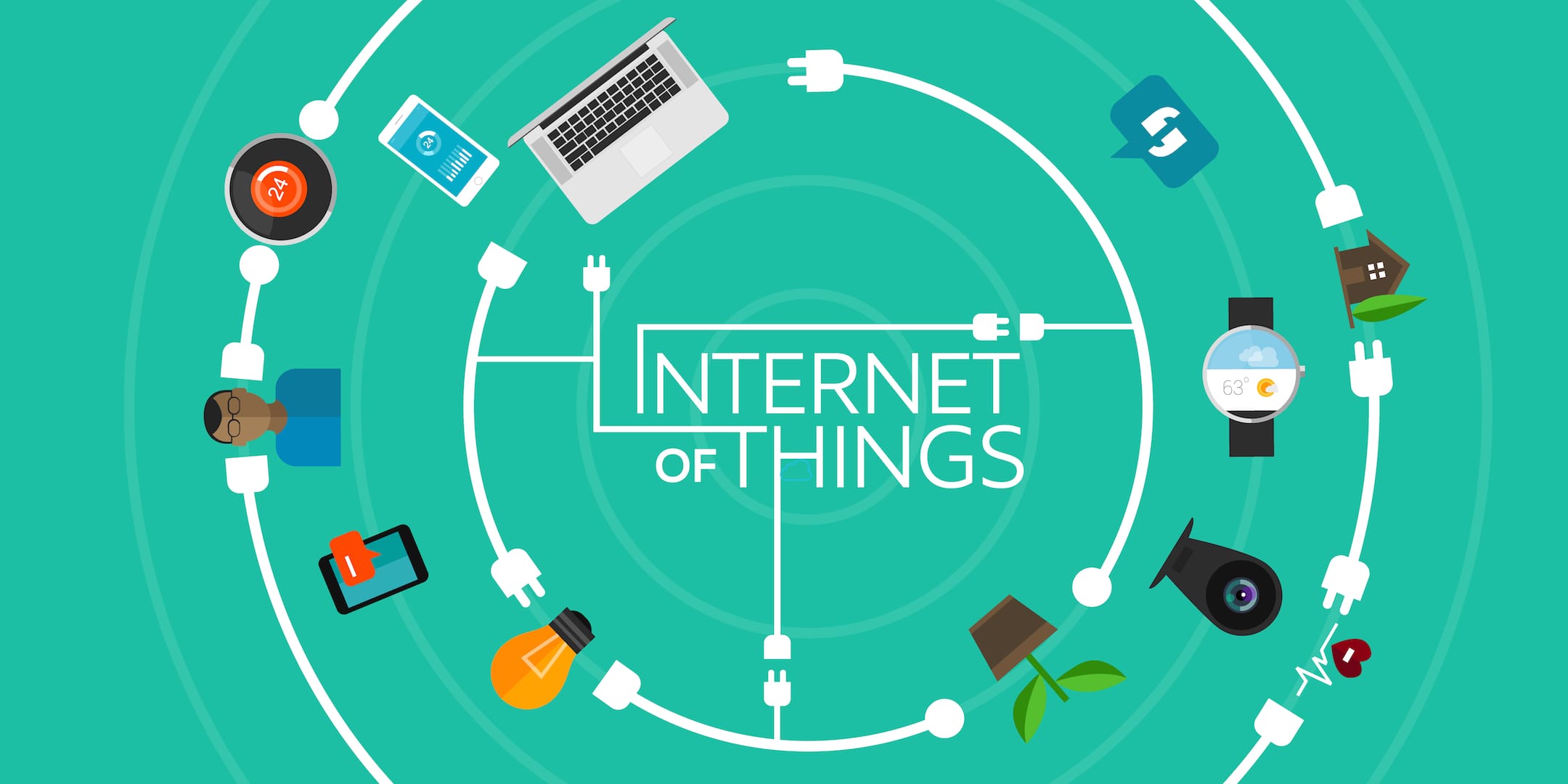

La notizia di oggi è che la CIA sarebbe in grado di ascoltare le conversazioni attraverso uno smart TV: uno dei televisori di ultima generazione in grado di essere connesso alla

Sono passati oltre 20 anni da quando il protocollo di sicurezza SHA-1 è entrato in vigore. In questi 20 anni ne sono nati degli altri e lo stesso SHA si

Aeroporti, centrali nucleare, impianti industriali, quale sarà il futuro dei sistemi SCADA in termini di sicurezza? Vediamolo assieme.

L’incapacità di gestire un datacenter è quanto di più pericoloso possa esserci per una società ICT. Yahoo, che nel corso di questi mesi, è stata oggetto di attacchi ripetuti, deve

Ancora un attacco da parte di hacker a danno degli USA. Si sospetta che l’origine possa essere la Russia.

Vi avevo avvertito in questo articolo della pericolosità degli hacker cinesi. Ebbene è di poche ore fa la notizia che la portaerei Regan sarebbe stata attaccata da hacker cinesi.

Ci risiamo, la Russia e l’America sono nuovamente ai ferri corti. Questa volta l’America minaccia apertamente la Russia di essere pronta a contrattaccarla in termini di attacchi cyber. Il motivo alla

È in continua crescita la richiesta dei portali web, anche per piccole aziende o per la pubblicazione di contenuti privati. Quali sono le motivazioni? I rischi e i vantaggi?