Nell’ultima settimana sono stato ospite due volte di trasmissioni web incentrate sui ransomware. I problemi causati da questi virus sono ormai noti a tutti ma cosa si può fare concretamente per mettere al sicuro i propri dati? E come mai per la P.A. tutto questo rappresenta una sfida davvero seria?

Era il 10 marzo 2019 quando scrissi l’articolo “La guerra persa contro i ransomware” nel quale fornivo il mio punto di vista sulla minaccia e sulla sua larga diffusione. A distanza di oltre un anno la situazione si è confermata pericolosamente reale e, se possibile, anche più seria di quello che appariva inizialmente.

Cosa è un ransomware?

Essenzialmente è un virus che cifra i documenti dell’utente, distrugge gli originali lasciando solo la versione cifrata. Per decifrare nuovamente i file l’utente deve pagare un riscatto, generalmente commisurato al valore dei dati, il pagamento avviene su criptovaluta in bitcoin, il che rende la transazione difficilmente tracciabile. Il virus è in grado di propagarsi su eventuali dischi, chiavette USB, unità di rete connesse al computer e quindi è in grado di propagarsi nella rete dell’ufficio senza troppi problemi. Esistono migliaia di varianti per famiglia di ransomware e questo li rende particolarmente difficili dall’essere individuati da antivirus e software specializzati. Data la loro virulenza, rappresentano una minaccia che, solo negli ultimi anni ha portato al pagamento di riscatti milionari:

- 2020 – Luglio – Garmin – 10 milioni di dollari a EvilCorp

- 2019 – Riviera Beach in Florida – 600.000 dollari

- 2019 – Contea di Jackson in Georgia – 400.000 dollari

- 2017 – Il provider Nayana ha pagato 1 milione di euro

Come ci si difende da un ransomware

L’anello debole nella catena di contagio è l’essere umano, poichè il virus utilizza come vettore una mail con allegati spesso in formato PDF o ZIP che, al momento dell’apertura, scatenano l’infezione. Torniamo quindi al problema culturale dell’utilizzo dei sistemi informatici, problema che ormai dovrebbe esser stato risolto e che invece vede ancora in difficoltà aziende private e pubbliche. L’unico vero modo per difendersi è sviluppando una poltica anti-ransomware basata su processi, software e tecnologie. Attenzione bene alla sequenza appena scritta:

- Processi

- Software

- Tecnologie

I ransomware, per essere contrastati, richiedono che il personale tecnico sia preparato all’eventualità di un’infezione. Personalmente è mio costume sviluppare assieme ai clienti una strategia anti-ransomware che racchiude i passi essenziali da eseguire in caso di minaccia. L’analisi dei processi è essenziale per valutare l’impatto che avrà il virus all’interno dell’organizzazione e la tipologia di risposta che s’intende attuare. Ovviamente una strategia non può essere attuata senza il supporto di opportuni software e di tecnologie atti a supportare qualsiasi tentativo di risoluzione. Generalmente le strategie, da un punto di vista meramente operativo, ruotano intorno a tre fasi: l’isolamento della macchina infetta e del segmento di rete infetto, bonifica e ripristino dei dati ed infine si ripristina il client infetto.

Il 29% delle infezioni arriva da mail aperte senza prestare troppa attenzione al contenuto spesso fuori contesto rispetto l’attività aziendale. È un problema di consapevolezza e si risolve con la formazione.

Perchè per la P.A. è una sfida?

Raramente l’analisi dei processi viene eseguita all’interno di realtà complesse come la Pubblica Amministrazione, è altresì vero che si tratterebbe di un’analisi dei processi molto ridotta e orientata esclusivamente a fronteggiare il problema ransomware ma è anche vero che tale analisi potrebbe “aprire” fronti d’intervento anche su altri aspetti tra cui la gestione documentale, i privilegi su cartella, la gestione delle utenze. Insomma alla P.A. è richiesto uno sforzo sicuramente superiore, si pensi alle misure minime di sicurezza AgID che offrono davvero molti requisiti a cui la P.A. deve ottemperare per garantire una gestione ordinata e opportuna di file e sistemi.

Il cloud computing tra glorie e polemiche

È un dato di fatto che una delle risposte più efficaci nel ripristino documentale sia garantito dal cloud, a patto che questo abbia la funzione di storicizzazione dei file (versioning). Non tutti i servizi cloud, infatti, implementano tali funzioni: alcuni limitano la loro esecuzione al contenimento di file in remoto con un motore di sincronizzazione. Il cloud è costantemente accompagnato da critiche e dubbi associati alla privacy ed è quindi opportuno specificare che realizzare una soluzione cloud non significa necessariamente affidare i propri dati ad una società dall’altra parte del mondo, anzi può significare realizzare una soluzione efficace in casa con costi contenuti e pienamente in grado di proteggere l’organizzazione dalla manomissione dei file. Tra l’altro, a fronte di costi leggermente più alti, si abbattono i tempi di recovery. Il cloud funziona perchè i protocolli utilizzati per il trasferimento dei file non sono aggredibili dai ransomware attualmente in circolazione e pertanto l’ambiente cloud risulta più sicuro rispetto che quello locale.

Non è solo un problema informatico ma anche umano

Ancora una volta, anche su un argomento così “tecnico”, il problema principale è culturale. È necessario che l’organizzazione si doti delle opportune protezioni che non sono solo quelle tecnologiche ma anche quelle procedurali e lo faccia di concerto con l’attività svolta. C’è però un problema di cui si parla poco e riguarda i risvolti psicologici provocati da un attacco ransomware. Per la prima volta parliamo di virus in grado di fermare la produttività di intere città, di intere strutture produttive, di intere infrastrutture critiche (ospedali, centrali, etc…). Nelle piccole organizzazioni c’è un risvolto psicologico molto importante per cui i clienti che perdono tutti i dati (inclusi quelli di backup) spesso valutano ipotesi di chiusura o di fallimento dell’attività. Qualche mese fa ho avuto la possibilità di affiancare un professionista che, nella disperazione più totale, stava valutando di dichiarare fallimento non avendo più alcun dato utile per mantenere produttiva la sua attività. I risvolti umani in queste faccende sono prioritari e raramente viene data loro l’importanza che meritano.

Mi ha fatto piacere che, durante un confronto con Isabella Corradini sul canale di Lo Ho-Bit (gestito dal versatile Andrea Lisi), si sia affrontato questo tema. La Corradini ha correttamente puntato l’accento sul lato “umano” della faccenda ransomware perchè questo è fondamentale. Gli informatici che spesso operano assistenza ai clienti sono al corrente che questo tipo di minaccia lascia letteralmente disarmati gli utenti colpiti e che bisogna avere massima cura nella gestione degli aspetti psicologici. In quell’occasione parlammo del caso della paziente deceduta in Germania per il mancato ricovero causato da un ransomware (Germania: donna muore per impossibilità di ricovero causata da un ransomware).

Diamo un po’ di numeri: quanto costano i ransomware all’Italia

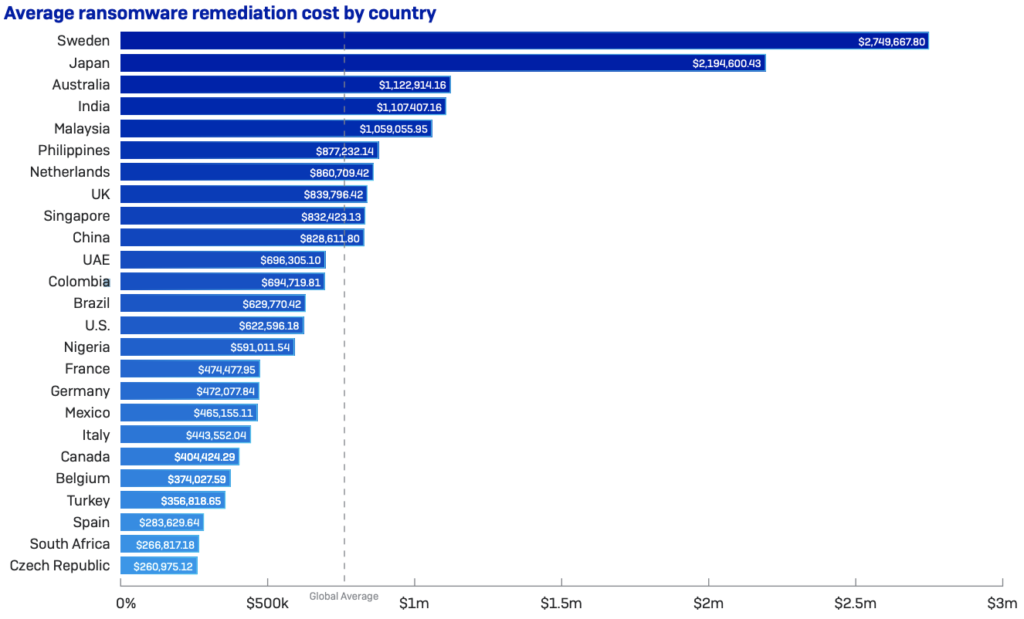

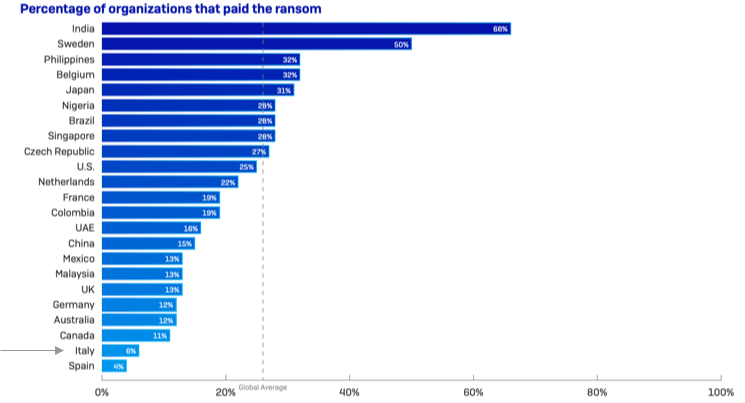

A maggio 2020 l’azienda Sophos, una delle più importanti a livello internazionale, ha prodotto un report che ha interessato 5.000 IT manager distribuiti su 26 paesi. Dall’analisi condotta sono emersi alcuni dati interessanti.

L’Italia investe ogni anno circa 400.000 euro per fronteggiare la minaccia ransomware che è ben poca cosa rispetto paesi come Svezia e Giappone (in cui però i salari sono ben più alti). Sempre stando allo stesso report, l’Italia è il penultimo paese che paga i riscatti dei ransomware ma questa tendenza potrebbe essere facilmente smentita nei prossimi mesi poichè gli importi dei riscatti stanno diventando sempre più proporzionati al target colpito.

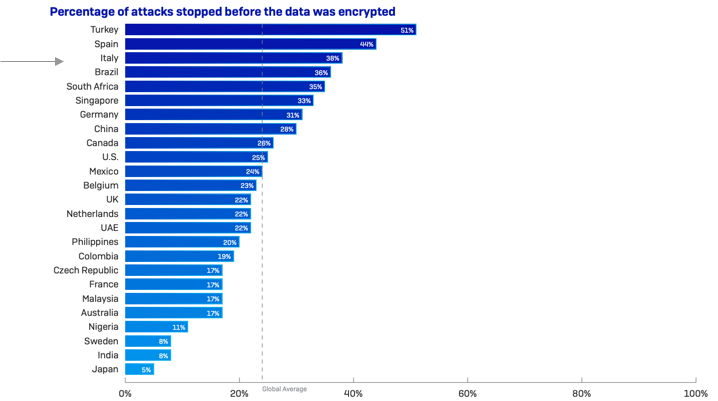

Infine sembrerebbe che l’Italia sia il terzo paese più efficiente nel fermare l’azione dei ransomware ma come si evince dallo stesso report di Sophos, questa risposta non è stata ricavata da un dato empirico ma dall’affermazione dei tecnici.

Percentage of respondents that answered ‘No, the attack was stopped before the data could be encrypted’ to: Did the cybercriminals succeed in encrypting your organization’s data in the most significant ransomware attack? Question only seen by respondents whose organization had been hit by ransomware in the last year. Base: 2,538 respondents

Fonte: Sophos “The State of Ransomware 2020”

Conclusioni

Rispetto al 2019, la propagazione dei ransomware è aumentata notevolmente fino a quando i dati non saranno opportunamente e facilmente protetti da soluzioni efficaci, questo tipo di minacce continuerà ad imperversare sulla rete. L’adozione di soluzioni software/hardware non è sufficiente a contrastare tale pericolo, è invece importante riuscire a fronteggiarlo con maggiore efficacia anche attraverso procedure pensate per affiancare il dipendente e l’organizzazione in ciascun delle fasi richieste.