Oggi si è tenuto un mio intervento al Clusit Security Summit dedicato alla condizione della sicurezza informatica dei sistemi di gestione documentale della P.A. Vi riassumo quanto detto per una riflessione da fare assieme.

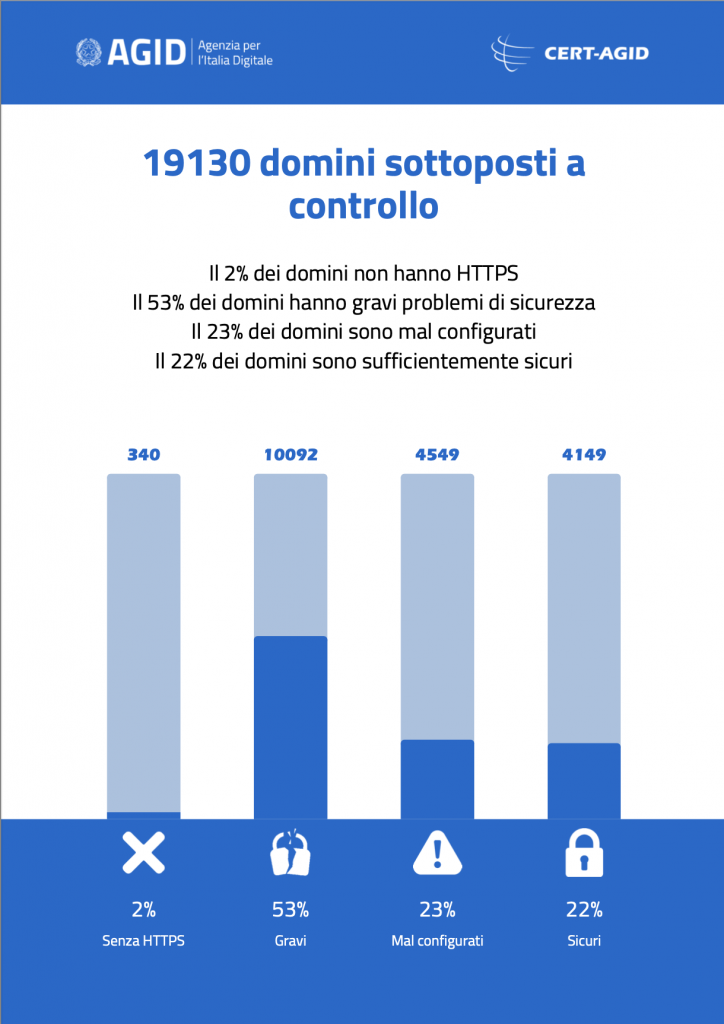

La condizione italiana della P.A. in relazione alla cyber security non sta migliorando (come hanno detto in passato alcuni organi d’informazione e alcuni esponenti del governo) ma permane in uno stato di preoccupante obsolescenza sia in alcuni casi centrali, che in molte realtà amministrative locali. Questo nonostante i minimali miglioramenti ottenuti su fronti quali i protocolli HTTPS documentati dal report di AgID del 22 ottobre 2021. Qualche giorno fa, il 5 novembre per l’esattezza, il Responsabile del servizio Logistica e Sistema informatico del Comune di Pavia (Alfonso Camerini), ha fatto una dichiarazione che dovrebbe far riflettere tutti.

Il nostro sistema di computer non è vecchio, è vetusto. Abbiamo sistemi operativi che non possono essere più protetti perché risalgono al 2003

Alfonso Camerini, Responsabile del servizio Logistica e Sistema informatico del Comune di Pavia

La dichiarazione è stata raccolta da un editoriale “La Provincia Pavese” in un utile articolo di Fabrizio Merli (il link è riportato in fondo alla pagina). La condizione di persistenza di sistemi informatici non adeguati al compito che devono svolgere, rende assai difficile proteggerli da attacchi di varia natura (non solo ransomware).

Bisogna parlare di “ECOSISTEMA INFORMATICO”

È necessario più che mai partire da una corretta terminologia, che sia utile per descrivere la complessità effettiva dei dati che le organizzazioni si trovano a fronteggiare. Il concetto di ecosistema informatico risponde molto bene a questa necessità, in quanto chi si occupa di cyber security sa perfettamente che non è più sufficiente proteggere in modo generale il sistema informatico. Occorre invece scendere verticalmente sui trattamenti effettuati e sulle banche dati che, frequentemente, sono di tipo tra loro differenti e contengono dati eterogenei. Ciò comporta strategie appropriate e diversificate al fine di evitare che la sicurezza di un sistema, diventi la fragilità di un’altro.

Il valore della strategia

È essenziale ragionare in termini strategici. La strategia informatica è fondamentale per poter mettere in sicurezza i dati e garantire, pertanto, migliori risultati contro gli attacchi. In un’intervista di Key4Biz per la rubrica “La PA che vorrei”, è stato dettagliato molto questo aspetto della strategia, spiegando soprattutto quali vantaggi offra anche in termine di miglioramento economico e razionalizzazione dei processi.

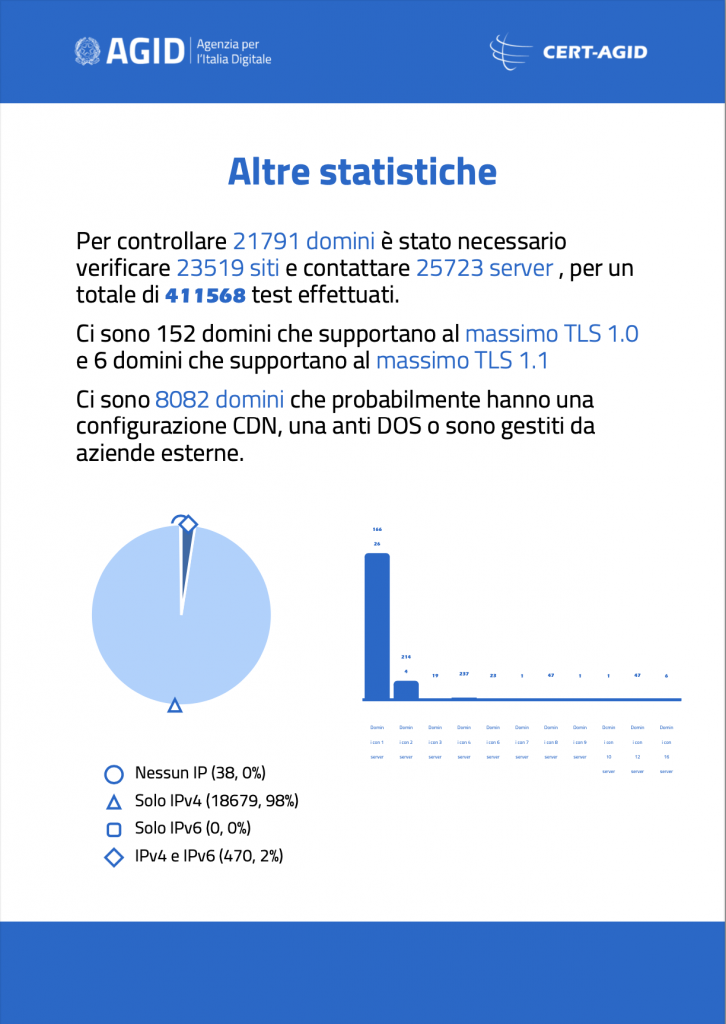

Lavorare sulla strategia di cyber security non significa quindi elaborare semplicemente un piano di backup e di disaster recovery ma significa acquisire prima di tutto una consapevolezza differente in merito ai dati e ai flussi che transitano all’intero del predetto ecosistema informatico. Lo stesso report di AgID del 30 ottobre mostra ulteriori problemi in merito all’aggiornamento di portali web a danno dell’intera integrità strutturale di reti e server.

Ancora esistono portali di comuni italiani che sono senza il protocollo HTTPS a protezione delle comunicazioni client-server ed è imbarazzante apprendere questo risultato alle porte del 2022 quando da anni imperversa questa situazione di assoluta incuria da parte degli amministratori dei portali.

Parliamo di realtà come, a mero titolo di esempio:

- Comune di Torino

- Comune di Pesaro

- Comune di Crotone

- Comune di Civitavecchia

- Comune di Velletri

- Comune di Avellino

- Provincia di Brindisi

- Provincia di Taranto

- Provincia di Sondrio

L’implementazione dei portali web sta migliorando, ci dice AgID ma è un miglioramento molto tardivo: viene accolto con molta freddezza e poco entusiasmo dai tecnici che in questi anni si sono domandati come mai portali istituzionali potessero fare a meno del protocollo considerato la base della sicurezza nel web..

In passato abbiamo avuto numerose prove di data breach causate dalla negligenza dell’operato umano, spesso contrapposto ad una realtà facilità delle operazioni di manutenzione applicativa che talvolta non presentavano nemmeno costi. Formalizzare strategie basate anche sull’automazione dei processi riduce drasticamente fenomeni di questo tipo.

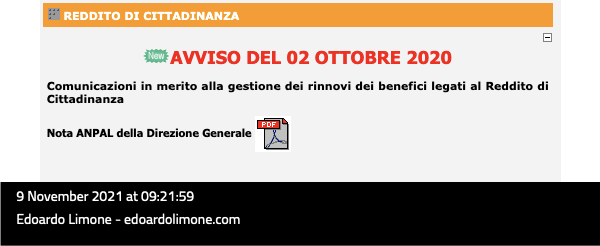

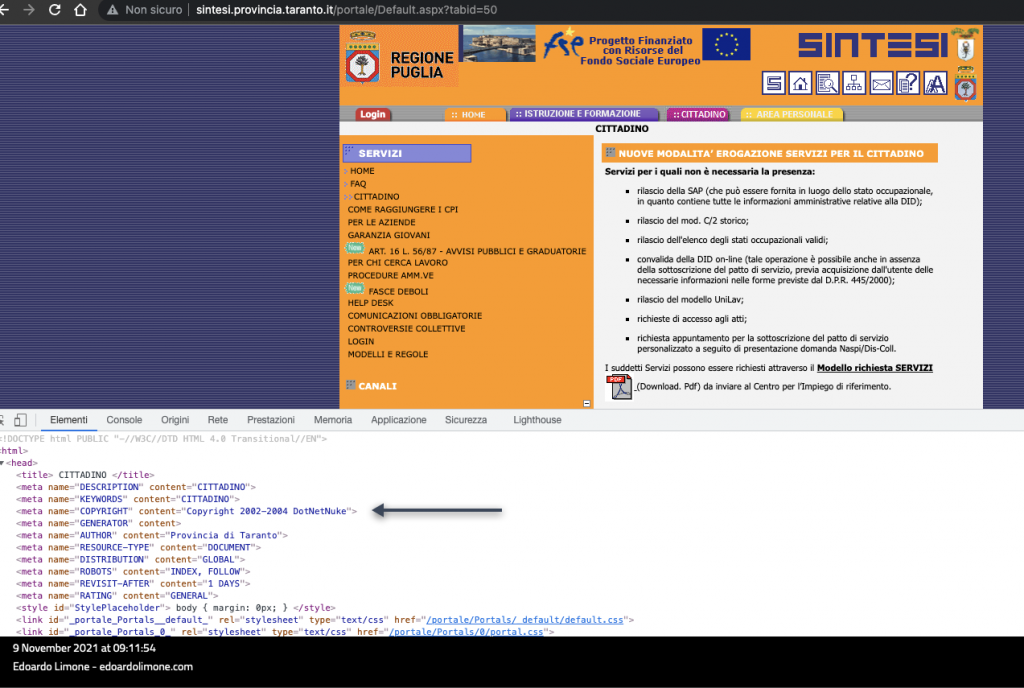

Il portale SINTESI della Provincia di Taranto (di cui si riporta una foto): si tratta di un portale che contiene notizie abbastanza aggiornate (2 ottobre 2020).

SINTESI è il Sistema Integrato dei servizi per l’impiego e per avere maggiori informazioni facciamo riferimento a quello milanese

SINTESI “Sistema Integrato dei servizi per l’impiego” permette l’accesso integrato alle informazioni, ai servizi inerenti al mercato del lavoro e a tutte le attività gestionali di competenza delle Province.Implementa i servizi trasferiti alle Province con Dlgs 469/97 e rappresenta l’interfaccia territoriale del Sistema Informativo Nazionale a cui risponde in base a specifici obblighi di legge, in attuazione dei Decreti direttoriali del Ministero del Lavoro che aggiornano periodicamente le funzionalità del sistema.

Fonte: https://www.cittametropolitana.mi.it/sintesi/portale/index.html

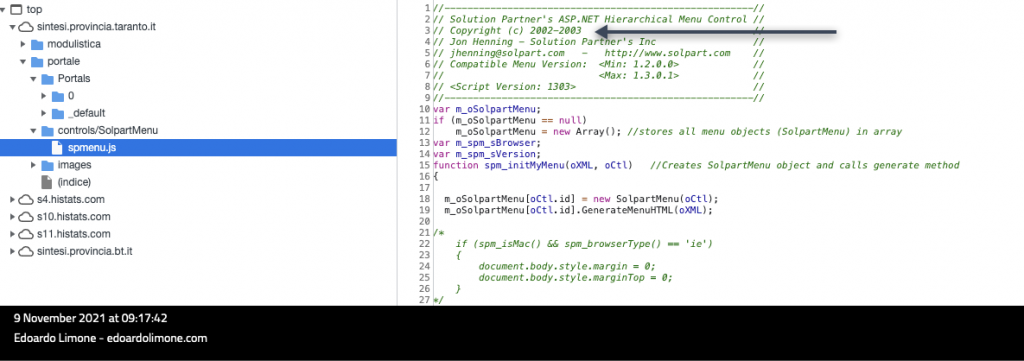

Il portale della Provincia di Taranto è online ed è basato su framework DotNetNuke fermo al 2004, si fa presente che lo sviluppo della piattaforma DotNetNuke (ora DNN) è ancora in corso e con versioni assolutamente aggiornate (https://www.dnnsoftware.com/). Se poi andiamo a visionare meglio il codice dello script usato per il menu di navigazione, notiamo che appartiene alla Solution Partner’s ed il copyright si ferma al 2003.

Credo sia normale notare un certo disallineamento tra le tecnologie attualmente in uso e l’impiego di soluzioni ferme a 17-18 anni fa. I più tecnici (o i più curiosi) tra i lettori potranno anche trovare un riscontro in un’altra pagina del report AgID che viene riportata di seguito.

I dati sono abbastanza espliciti e tra questi spunta anche quello 0,0% dell’implementazione del protocollo IPv6, che sostituirebbe l’attuale IPv4 con indirizzi più affidabili, sicuri e moderni.

La capacità di Incident Management

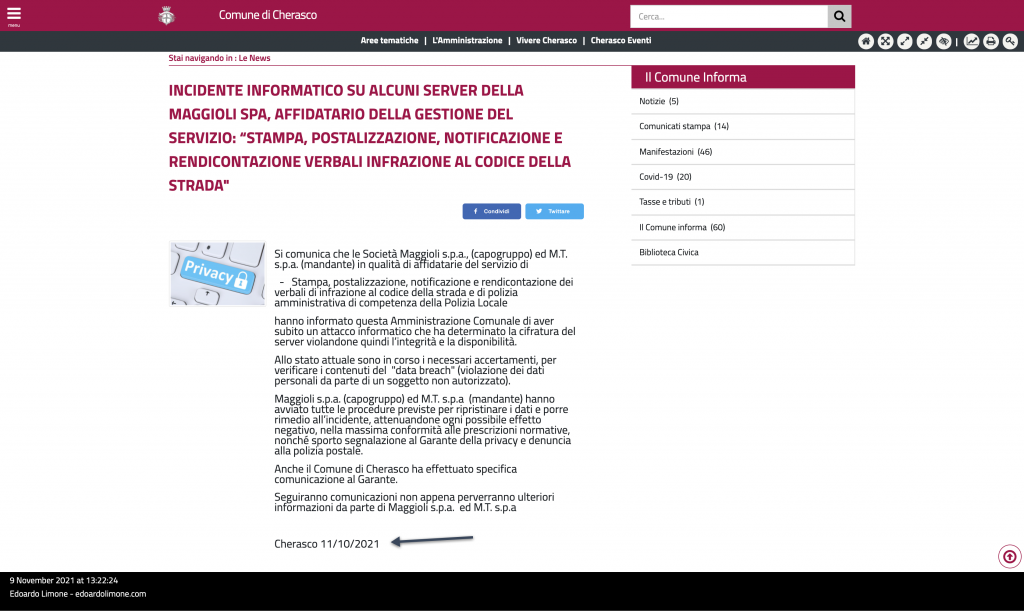

Bisognerebbe iniziare a parlare anche della capacità di gestione e comunicazione degli incidenti informatici che risulta spesso carente se non addirittura assente. Le P.A. devono imparare a dare tempestiva notizia di data breach riportando nei fatti orari, effetti e se possibile autori degli attacchi. Oggi la realtà è ben differente e per illustrarla vorrei far presente il caso del data breach ai danni del comune di Cherasco.

La notizia viene pubblicata in home page con una data (20 ottobre 2021), e all’interno dell’articolo con un’altra (11 ottobre 2021). Tra l’altro non si apprende chiaramente se vi sia stato o meno esfiltrazione dei dati. Per avere questa informazione è necessario cercare notizie online atterrando su un editoriale che riporta persino un’altra data.

Come è possibile notare la notizia riportata sull’editoriale “La Voce di Alba” è datata 8 novembre 2021 ore 13:16 del pomeriggio. All’interno si legge chiaramente che non vi sono rischi di esfiltrazione di dati.

Il portale del comune di Cherasco, tuttavia, riporta la notizia senza esplicitare questa informazione. Di seguito viene riportata la notizia con una freccia che, tra le altre cose, evidenzia la differenza di date di cui è stato accennato sopra.

Conclusioni

Strategia, consapevolezza e competenza sono i tre elementi portanti di qualsiasi azione di cyber security. È ora che la Pubblica Amministrazione comprenda questo e ne capisca soprattutto il valore. Probabilmente tutto ciò può essere sintetizzata con una frase rilasciata da Camerini al giornale pavese:

A noi serve il loro know how, la loro competenza, un patrimonio del quale, attualmente, non disponiamo

Alfonso Camerini, Responsabile del servizio Logistica e Sistema informatico del Comune di Pavia

Risorse utili

La Provincia Pavese “Il comune finisce sotto attacco hacker”