La recente pubblicazione di credenziali e account contenute all’interno delle “Collection” di cui si è tanto parlato, ha fatto scalpore. Eppure durante l’analisi dei risultati sono emersi legittimi dubbi circa l’anzianità dei dati riportati. Il tempo è quindi così importante? Vediamo quali sono i fattori più comuni alla base dei cyber attacchi.

Tempo

Chi fa analisi di dati ha la necessità di capire se ciò che sta osservando è un dato recente o meno. C’è lo chiediamo sempre: “che età hanno queste informazioni?”: è fondamentale per stabilire la severità di un attacco. Obiettivamente la pubblicazioni di dati afferenti ad account vecchi di dieci-venti anni sarebbe probabilmente meno grave (e non è nemmeno detto) rispetto a dati più recenti.

Ma la data non è sempre un’informazione disponibile ed il fatto che l’hacker abbia confezionato dei file nominandoli con una data è poco significativo.

Facciamo un esempio: durante l’analisi della banca dati SIAE pubblicata da An0nPlu5, una delle prime informazioni è stata quella di collocare temporalmente i dati, convertendo la stringa epoch del database in un formato temporale comprensibile. Quell’informazione è stata considerata importante per determinare quanto fossero “vecchi” i dati trafugati.

Linguaggio

Il tempo è quindi una dimensione chiave quando l’analista cerca di stabilire l’entità dell’attacco ma non è l’unica. Qualche tempo fa leggevo un white-paper di Kaspersky nella quale alcuni analisti spiegavano l’importanza dell’analisi socio-linguistica nella divulgazione dei ransomware. Il tempo, in quel caso, è un fattore meno importante rispetto alla correttezza linguistica che indica che l’hacker ha impegnato tempo per andare al di là della mera traduzione automatica. La complessità della lingua diviene, in questi casi, elemento principe per determinare lo sviluppo attuale e futuro del contagio.

Nasce così lo spear-phishing che ritaglia la comunicazione sul target individuato

È molto più mirato e di solito individua persone scelte accuratamente che lavorano presso un’azienda con e-mail e allegati su misura che sembrano esattamente comunicazioni legittime: una “candidatura” inviata al responsabile delle assunzioni specificatamente nominato, una e-mail che fa riferimento a un reale annuncio di lavoro; una fattura inviata alla persona corretta della contabilità, facendo riferimento a un’azienda con cui fa legittimamente affari.

Fonte: Kaspersky – “Data Breach Investigation Report (Report sull’indagine sulle violazioni dei dati) 2017 di Verizon” – Link

Il linguaggio rende la comunicazione “credibile” soprattutto, come nel caso delle BEC (Business Email Compromise) provengono da qualcuno interno alla propria struttura organizzativa. L’obiettivo è quindi la fiducia conquistata attraverso un canale (la comunicazione) legata strettamente al principio della persuasione. Parliamo di numeri? Bene…

Un’analisi linguistica condotta dalla Flashpoint-Intel (reperibile qui) riguardo la minaccia Wannacry, colloca l’Italia al 15° posto riguardo i file di traduzione contenuti nei ransomware, mentre alle alle prime tre posizioni ci sono:

- Bulgaro

- Cinese

- Croato

Quello riportato in alto è il processo che Flashpoint-Intel ha ipotizzato in merito alle note scritte in cinese.

Denaro

Con i ransomware nasce il problema del riscatto pagato in criptovalute e quindi difficilmente localizzabile benché, un riscatto troppo alto, potrebbe risultare anomalo per un determinato tipo di ransomware. Ma, come abbiamo visto in questo articolo, la realtà è molto particolare…

Febbraio 2016, Hollywood Presbyterian Medical Center pagato riscatto di 40 Bitcoins ($17,000 ). (Fonte: LA Times)

Fonte: Comparitech

Marzo 2016, MedStar Health pagato riscatto di 45 Bitcoins ($19,000 ). (Fonte: Trend Micro)

Maggio 2016, University of Calgary pagato riscatto di $20,000 CDN ($16,129 USD). (Fonte: University of Calgary)

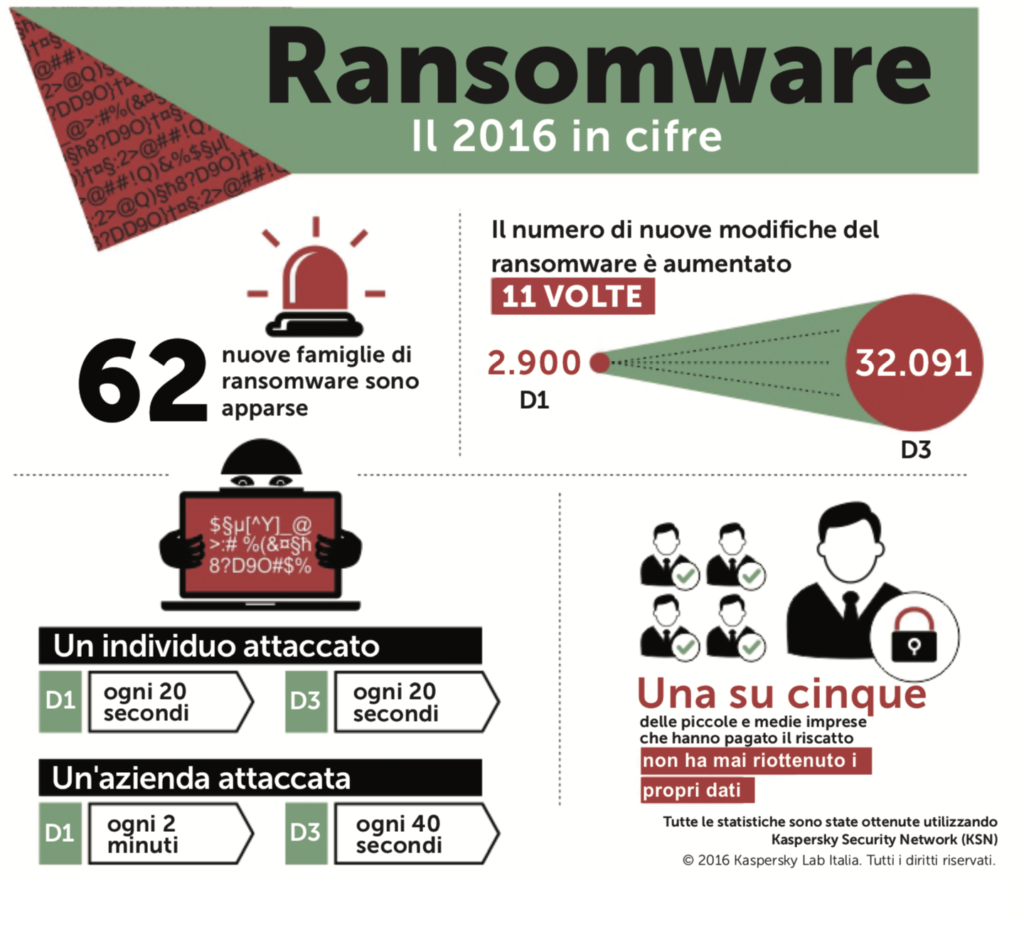

I dati di Kaspersky sulla diffusione dei riscatti sono interessanti:

Il 42% delle piccole e medie imprese è stato colpito dal ransomware nel corso degli ultimi 12 mesi

Fonte: Kaspersky (Link)

Il 32% delle aziende ha pagato il riscatto

Una su cinque non ha mai riottenuto i propri file, anche dopo aver pagato

Il 67% di quelle colpite dal ransomware ha perso parte o tutti i dati aziendali, mentre un’azienda su quattro ha impiegato molte settimane nel tentativo di ripristinare l’accesso

Capacità di Business Analysis

Prendiamo il caso delle Collection che, complessivamente, si aggirano intorno ai 360 Gb. Analizzare una mole di dati così vasta non è per tutti e si comincia a porre anche questo di problema: il livello computazionale richiesto non è indifferente. Avere una buona capacità di business analysis, affiancata da sistemi corretti e capacità computazionale, è fondamentale e non è qualcosa che hanno tutti.

Conclusioni

Cambiano le minacce e, di conseguenza, deve adattarsi la capacità di analisi della figura incaricata di scoprire quanto più possibile su di esse. Ciò che deve essere “dinamica” è anche la capacità dell’utente finale di difendersi e l’auspicio è che nei prossimi anni si diffonda la cultura della sicurezza necessaria a questo.