Il futuro delle password

Le password sono davvero obsolete? Quali potrebbero essere le alternative credibili per proteggere le nostre informazioni?

Le password sono davvero obsolete? Quali potrebbero essere le alternative credibili per proteggere le nostre informazioni?

Si tratta, in effetti, della più grande lista che il CCA (Caliphate Cyber Army) ha mai compilato e contiene i nomi di 8.000 persone da uccidere.

LinkedIn fa chiarezza sulle recenti minacce alla sicurezza informatica.

Un hacker pentito svela le chiavi di TeslaCrypt

Il Dipartimento di Stato Americano è stato hackerato dai tecnici del califfato islamico e nella darkweb si affollano ipotesi…

Sì, avete letto bene. 272.000.000 di account violati e ceduti gratis…il vostro potrebbe essere tra questi.

Un pericolosissimo CODE INJECTION minaccia l versioni di Joomla 1.5 – 2.5 – 3 e questa volta la situazione non è propriamente da sottovalutare.

L’edizione 2016 del master in “Diritto dell’Informatica e Teoria e Tecnica della Normazione” si terrà nel mese di giugno, ecco tutte le informazioni preliminari.

È il 6 marzo. Anonymous fa partire la #OpSafePharma, un’operazione finalizzata a protestare contro le prassi della sanità italiana in materia di disturbo da deficit di attenzione e iperattività (Adhd). L’operazione si

Vi riporto integralmente quanto scritto da Tecna Editrice. È un convengo molto interessante, soprattutto per gli argomenti sempre nuovi. In particolare è interessante l’Hacking Back e le misure attive di

Oggi mi arriva una notizia che, sinceramente, considero grave. La Procura di Genova lamenta di aver subito un attacco da parte di hacker, con conseguente manomissione dei fascicoli scannerizzati. Il

Questo articolo, dedicato principalmente a chi non conosce il mondo della sicurezza informatica, è stato pensato per spiegare “come”, “quando” e “cosa” proteggere all’interno di una rete aziendale.

OpenSSL è nuovamente sotto attacco, questa volta dalla minaccia DROWN. A pubblicare l’avviso ufficiale è l’organismo OpenSSL con il comunicato CVE-2016-0800 del 1 marzo 2016.

Ormai il caso di Apple che sfida il FBI è sulla bocca di tutti, oltre che sulle prime pagine degli editoriali cartacei ed elettronici del globo. Eppure pochi sanno “osservare” bene le

Nel 2014 mi fu chiesto di collaborare ad un progetto denominato CRISADMIN. Lo scopo era la gestione delle infrastrutture critiche se sottoposte ad evento considerato “catastrofico”, di origine naturale o

Ultimamente, da Fortinet a Juniper, si sente parlare di backdoor programmate all’interno dei firmware, che consentirebbero ai malintenzionati di assumere il controllo del dispositivo, aggirando i protocolli di sicurezza. Vediamo

Questa sera ero seduto ad un tavolo al quale, ad un certo punto, si è cominciato a parlare di Internet libero. Sono anni che va avanti l’idea di un “Internet

Non credo ci sia titolo più appropriato se non questo. La Francia, di fatto, ha proposto che l’accesso alla rete TOR venga inibito. Ovviamente, per chi lavora nel settore, ci

La polizia tailandese ha ricevuto una visita dei signori di Anonymous che, senza troppa fatica, sono riusciti ad entrare sui loro server usando le canoniche password “12345”. Ciò che dovrebbe

Nel mio lavoro capita spesso di imbattersi nel termine Cyber Security, tristemente diventato noto negli ultimi anni a causa delle vicende legate al terrorismo. Tuttavia il termine Cyber Security ha una storia

Gli attentati di Parigi fanno riflettere su qualcosa di agghiacciante: forse ha ragione il Papa, la Terza Guerra Mondiale è già iniziata da un bel po’ e si disputerà “a

Questa mattina una testata editoriale online ha pubblicato una notizia che, per gli addetti ai lavori, è nota ma fa comunque un certo effetto. L’articolo inizia con: Microsoft sta aprendo

Questo articolo va preso con le pinze ma da circa metà agosto si stanno intensificando le violazioni degli account di posta elettronica. Si tratta di attacchi casuali che colpiscono i maggiori

Vi avverto, è una notizia datata. No, non è lui a guidare bensì un computer e ormai sappiamo quasi tutto sulle macchine pilotate dai computer. La prima cosa che sappiamo

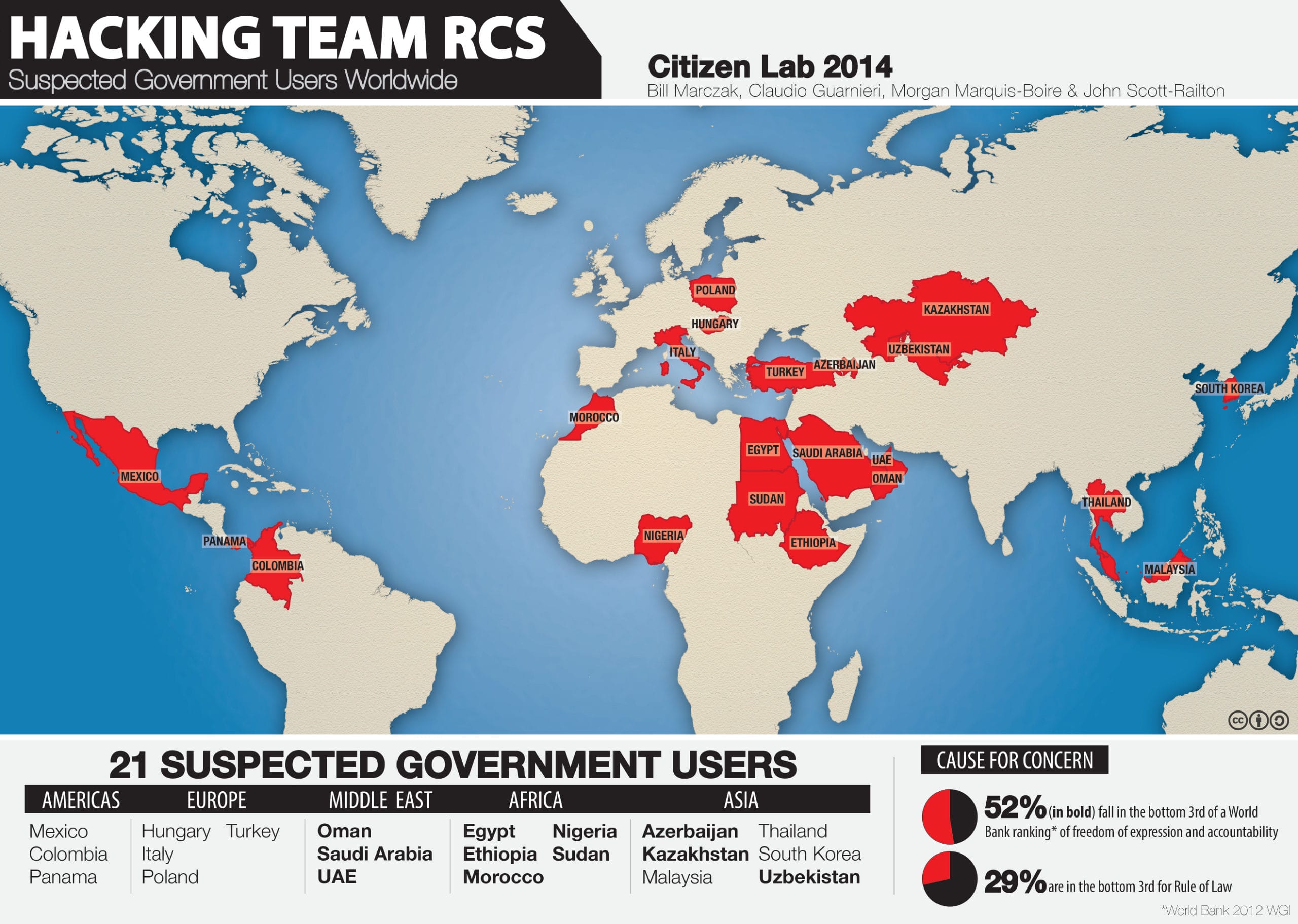

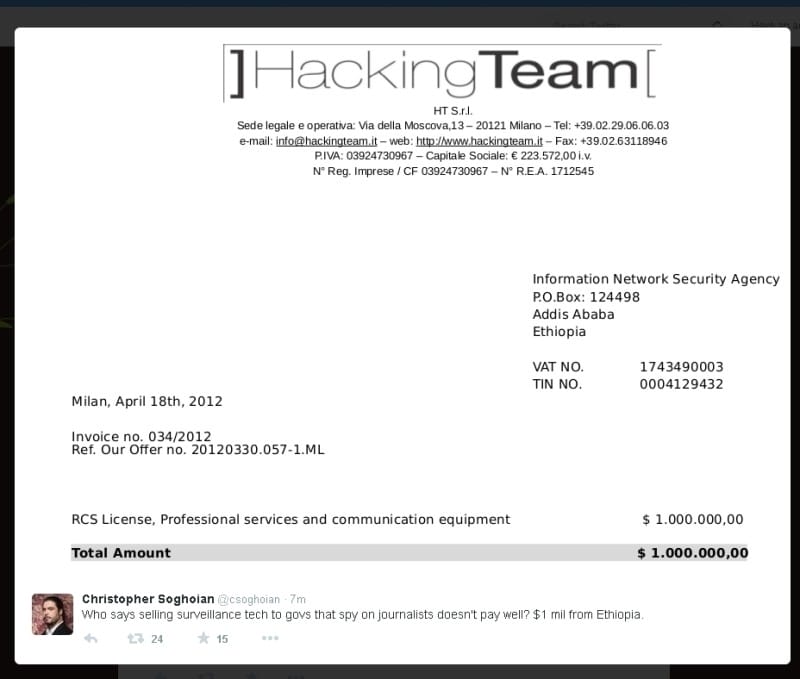

Ed è questo che si legge in una mail di riepilogo di Lorenzo Invernizzi, di Hacking Team. Una mail dai caratteri decisamente poco etici che è stata rilasciata su Wiki

Qualche minuto fa un collega mi ha gentilmente avvertito che il prodotto di Hacking Team è in grado di installarsi su qualsiasi sistema sfruttando Adobe Flash. Vediamo perché, e come

Hacking Team, su richiesta dei ROS dei Carabinieri, ha collaborato con ARUBA alla “frode” di alcuni indirizzi IP che appartenevano ad un importante provider internazionale: Santrex, impossessandosi di tali

Abbiamo perso la capacità di controllare chi utilizza la nostra tecnologia. Terroristi, estorsori ed altri possono implementarla a volontà. Crediamo sia una situazione estremamente pericolosa, è oramai evidente che esiste

È successo di nuovo. Un’altra violazione ma questa volta hanno rubato ad un ladro, potremmo dire così. HACKING TEAM sembra essere andata in tilt. La discussa società milanese specializzata in

Non è disponibile alcun riassunto in quanto si tratta di un articolo protetto.